Domain Fronting As a Part Of Red Team Engagement

Show transcript [ru]

всем привет спасибо что пригласили меня канабиса из украина меня зовут богдан и у кинсей сегодня хотелось бы не поговорить о теме domain крон тинга как элемент red team мероприятие и реки minheight винта очень кратко я расскажу все же себе меня зовут как я сказал богдан лукин также я известный под ником мистер картоне и также бывают используются и другие никнейм утки как толкнут у них очень много но один из самых наверно часто использованных этого мистер бертони работаю я на сегодняшний день было vocals security как pentration тестер как security кт консультант касательно сертификации у меня есть пик кризиса и крис сердцем также ряд малозначительных там сертификации вот таких как там по тестера к даме так далее основная цель моя

это разработать рыть им команду то есть родимся от этим сообществом у нас но вот он не украины из числа высококвалифицированных специалистов поэтому так вот на правах рекламы если кому интересно да вот у нас сейчас мог то ли а очень хорошие возможности для развития как rakim сообществом и сейчас реализуем придумаем кингстон иван ты скоро они будут какие-то практические кейсы вот например сегодня я расскажу страховое вольна про техники до адамант рондин к а уже в ходе наших мероприятий мы разработаем кита практически вход для того чтобы можно было попрактиковаться и rewatch так еще расмус как сказал кому интересно приходить общаться на тему развитие rakim сообщества то есть у меня есть цель она пока не реализована и возможно мы будем ее

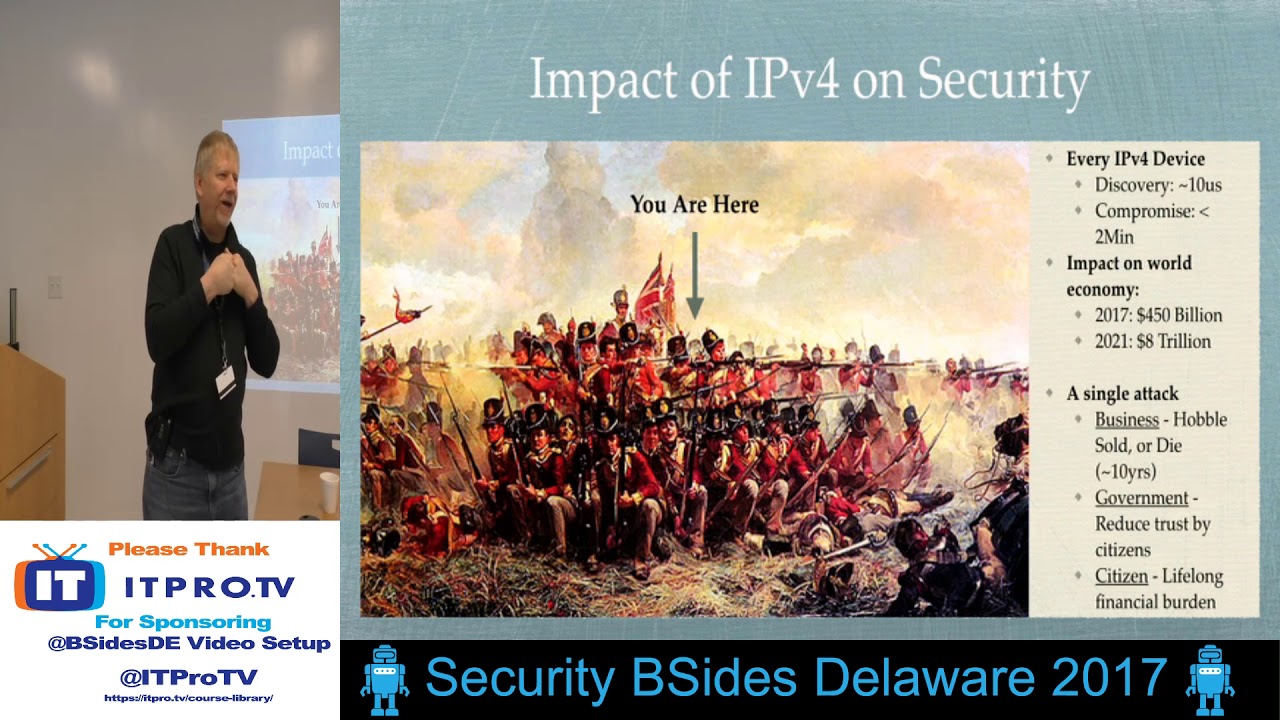

реализовывать вместе о чем хотелось бы поговорить сегодня поговорить хотелось бы первую очередь о техниках которые используются как этими такие опыты группировками для сокрытия своих а активности вредоносных раскрывая тему сокрытие вредоносных активности я бы хотел бы начать с и при директора или прокси которые используются как креативно районы такие об этой группировками продолжая развивать тему redirector при перейдём плавно хайд растра директором такие как платные функции потому что они как бы очень часто white list it и могут использоваться как прокси-сервер для обхода firewall и систем защиты также плавно развивая тему хайд растры директору затронем основную нашу сегодняшнюю тему domain фронте нко также известная как дома и domain хайнер в частности что это такое почему и когда она используется

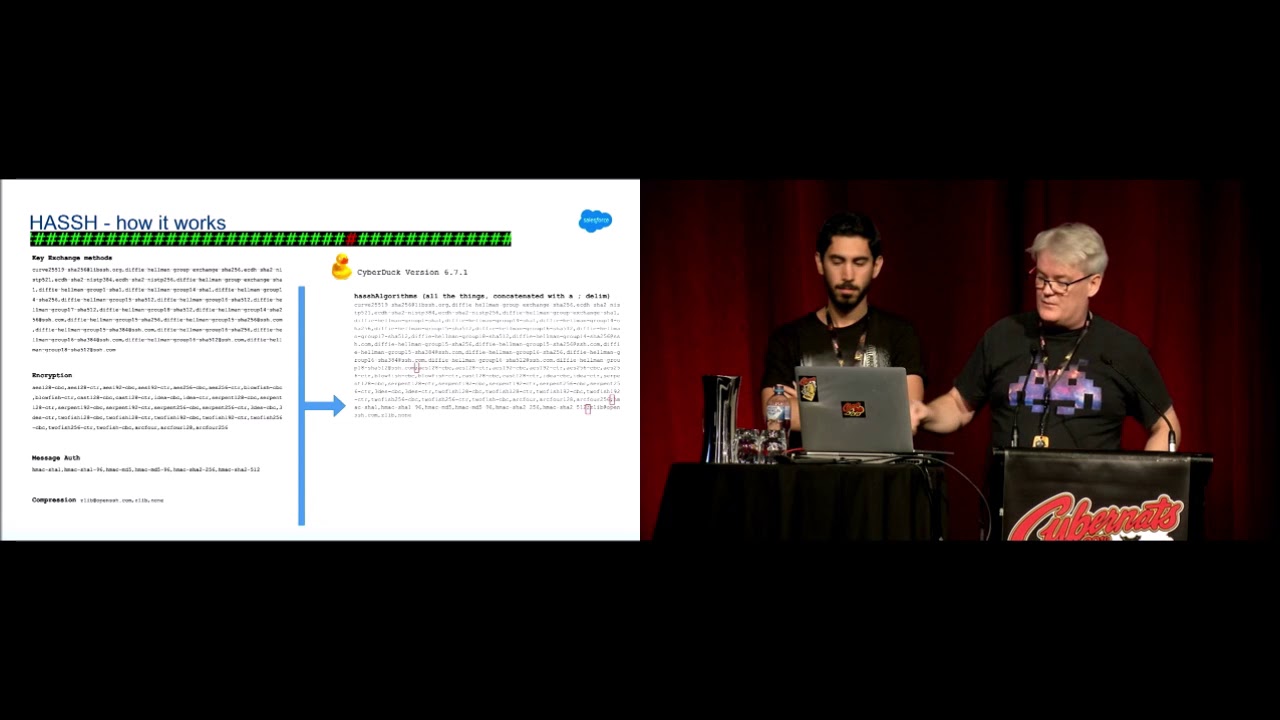

пару слов о том как обнаружить какие микешин и домой фронте нгу и также затронем тему почему домой фокин еще актуальны то есть в силу работы протокола tls 13 с использованием encrypted цены ну так прежде чем начнем что-то типа презентации хотелось бы пару сокращение полезных озвучит то есть на случае вывоза возможно кто-то не знаком с какими то там очень распространенными редким терминология my первую очередь это что такое п то есть вонсан про сестры эти сокращения возможно сейчас просто буду использовать презентации поэтому и вот такой вот сайт сделал то есть переводя на русский аппетита развитое устойчивые опросов простыми словами это группа злоумышленников которая получила доступ сырьевым ресурсам и владеет необходимыми навыками и ресурсами соответственно для того чтобы скрытая и длительное время

находиться в инфраструктуре преследует такие об этой группы но совершенно различные цели такие как корпоративный шпионаж сличение информации потом контроль инфраструктуры также некоторых случаях диверсионных действий нужный момент но лично мое субъективное мнение это как правило группы реальных специалистов в области или информационными запасов который выполняют чаще всего государственный язык а также ну соответственно думаю все логично понятно что кати happy это рейтинг ский такой термин на борт тактики техник который и процедур который используется обратим симуляциях чаще всего согласовывается с клиентом что кости два лака man in control server ну понятно это центр управления которому подключается тот же самый редким императора и тел а также будут затронута тема сидена и сено content delivery network и серверные винде кеши то есть

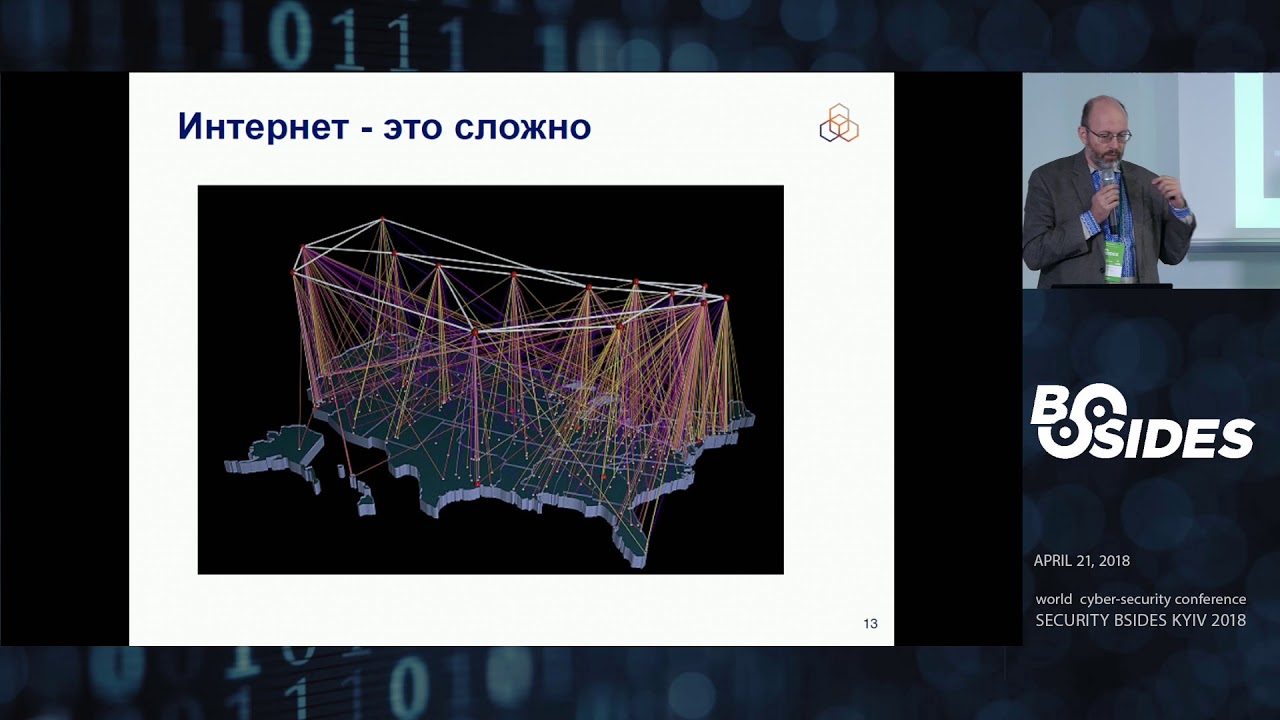

серверный винде кешен как extinction протокол tls который принципе и позволяют позволяет реализовывать такие атаки когда мы фронте нг дальше мы уже ближе к концу презентации поговорим про с н а н крепить серверные никишин который будет реализован посредством использованную протокол tls 13 итак начнем пожалуй со стандартного представления какой-то блатных инфраструктуры до больше часть людей представляете и где-то примерно так то есть ряд зараженных компьютеров то есть компьютеры были скомпрометированы самый разный способ там а посещение каких-то ставили то еще либо какой другой способ и они подключены к кому то а центр управления команд patrol серверу который оперирует так сказать операторы либо слова мы шли ник но если мы говорим про современный мир то такая схема то есть когда боты или заражённые

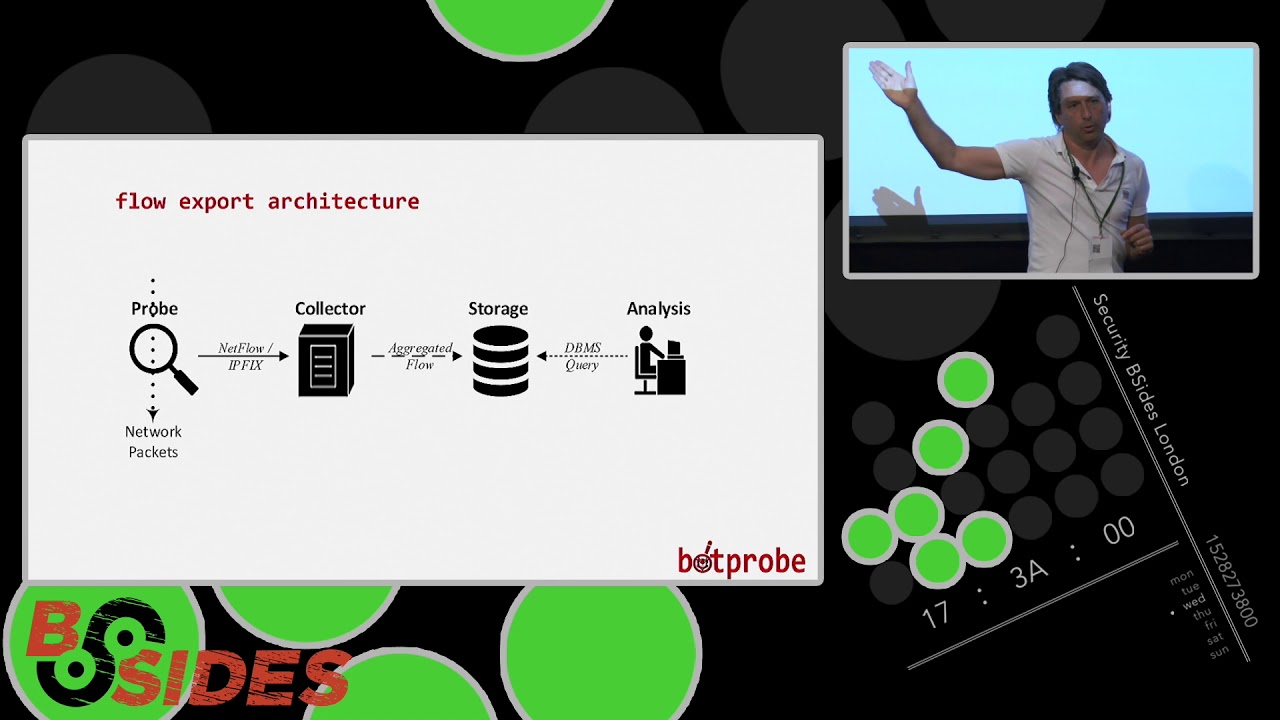

компьютеры напрямую подключены к серверам наверное сейчас уже не встретишь потому что если мы говорим о каких-то enterprise на компании там то есть каждый какой то плюс минус сказать более менее состоятельной компании есть свой сок секреты пресс-центр свои облетим стая security team которые такие вещи очень быстро обнаружат могут обнаружить детектировать сделать инцидент response соответственно и то есть иметь открытый как всему миру центр управления это нелогично то есть пересторонин их партнеров и как результат от атакующей и вообще заложники свое время начали практиковать до такую технику как проксирование как ты директор и на данном сайте в принципе один из best practice of использование вы видите да использование своей против инфраструктуры где у атакующего должен быть отдельный fashion сервер отдельный

long-term то есть сервер на который callback сервер дано который будет отклики от зараженных от зараженной машины делаться в определенные промежутки времени которые будут довольно долгим на примерку один отклик там раз в час расплачется и соответственно шутер мда командам control такого сервер который типа режиме реального времени то есть атакующий может использовать заходить то есть на случай если этот шутер отвалится то всегда есть резервный банк терм который менее обнаружим и и поэтому вот такая вот техника она после того как появились разные пути мы начали начала активно практиковаться на сайте а так метро она получила модификатор т-10 90-ых и что собой собственно говорят представляет эти прокси эти redirector и это первую очередь возможность сокрытия своей реальной инфраструктуры до атакующие то

есть своих центров управления посредством каких-то промежуточных постов то есть жертва подключается не напрямую к центру управления посредством каких-то прокси-серверов это могут быть как скомпрометированы это также компьютеры то есть могут быть использоваться как мосты да и просто могут использовать какие-то трасты просто совершенно такие как сиди например клад фром сегодня мы также помимо поговорим-ка о tv player и так далее то есть и естественно возвращаясь а так метро что за что нужно сказать что техника externa прокси который я называю директорами да и техника на мое удивление когда я посмотрел на так метро эти техники были добавлены этот сайт только 2020 году то есть это меня очень удивила да потому что некоторые solution и они используют свою метрику а так

митридатом интерактивность для того чтобы зафиксировать обнаружить то есть или иные техники атаки и эти техники прокси декстер но они намного раньше были использованы во всю эксплуатировались примера domain фонтен в 2018 году amazon и в угол они уже пофиксили сделали мити гейш на соответствующие а только через два года то есть эта техника была за nissan жизни снорка метрику а так митры то есть это меня немного удивило то есть когда я посмотрели вот и собственно говоря так выглядит директор в действие да как я сказал the best practice on хорошо иметь несколько redirector of да где long-term short-term но также можно использовать разную интерпретацию ли директора включая сиди иены включая там-то траст их домены включая вспомогательные сервисы которые white

lies that на случай если какой-то redirector будет заблокирован навсегда будет иметься резервный то есть это одна из техник которая используется рутинный роль для того чтобы обходить средства защиты средства обнаружения то есть как реализуется эти redirector и очень просто как стандартными средствами api тибблз можно просто сделать обычный роутинг весь входящий трафик на 443 порт определенного промежуточного сервиса будет просто перенаправь или направляться на таргетированным на наш сервер до в нашем случае это будет этот сервер команд incontrol тем сервер и кубой строка счастье очень часто используется и ну так же стой просто не забывать что когда мы настраиваем 5 вас нужно включать эти форвард но самое распространенный на верную я лью крайней мере очень часто используя эта техника с помощью port

forwarding когда асока то можно их for war with с помощью нет кота то есть и реализации для того чтобы форвард шпор ты очень много но то есть одна из самых простых и наверно самых тривиальных и наверно также чаще использованных этой с использованием саката на то есть поднимаюсь ин сон либо это скомпрометированы instance и все входящие то есть весь трафик на 443 пор мы будем проводить на наш сервер управления центр управления также известна техника с а почему ты в этом то есть я окажусь таки напомню что техник довольно много но я вот слайда положил наверное самые такие распространенные а идея принципе все то же то есть если идет пар играет кондишен gear играет роль то есть случае если идет обращение

варлок пилот экзо и либо лэндинг пейдж то есть будет соответствующее состоять ваша redirect то есть будет проектироваться вибрация ресурс с нашего центра управления или этом station сервера то есть зависимости что нам нужно ну и так она как-то выглядит в действии да есть пункт domain и при обращении на лендинг на самом деле страничка будет браться с других fish домен или какой там указали господами эфирными то есть как она работает но опять же таки не всегда бесплатные сертификаты типа в центре они вот пройдут каких-то корпоративных сетях то есть не всегда можно будет ходить на такие сайты а в случае там велась inspections а если будет firewall который умеет делать decrypt трафика тут могут быть проблемы соответственно проверяться необходимые

индикаторы до обнаружения вредоносных активности и это все может быть обнаружен то есть и такой способ обсужу атакующие начали практиковать такой подход как траст redirector и что код распределить тары это таких хайд раз ты которые как правило не блокируется доктора и вообще очень часто бывает листа и используя их про используя их как средство коммуникации то есть как промежуточные хасты это повысит также научились их использовать для того чтобы обходить системой защиты исторически так сложилось да что протокола http dns и ftp они очень часто блокируются первыми и с доминирующим таким протоколом для коммуникации с вреда но сами все же остается нас https поэтому вот один из примеров да вот на скриншот и как их можно использовать клауд функции этой

сердилась для того чтобы настроить обычную обычной прокси будет трафик просто гордиться но если будут кидаться роллы они будут виде что это легитимный трафик на инфраструктуру амазона поэтому его будет пропускать и вряд ли они будут если не настроены должным образом этот трафик как вариант один из способов обхода также очень активно сейчас используется также вот ребята из ренна security очень хорошо описали кейсы по использованию amazon api то есть из также описали другие ребята как можно использовать api дрон макса то есть как траста сервисы но уже как никак три директора как канал коммуникации то есть если вот dns последнее время очень часто массива блокировался да и сам сильно длинные dns запросы the firewall это видит и как со спешить activities to если мы говорим

про дро бокса либо с амазона степик то они активно также могут использоваться как канал коммуникации я взял у ребят готовое видео то есть свое я не записывал как вообще работает реализация с грамота функциями то есть делается простой диплом claudo концы которые будут выполнять роль прокси и соответственно цель получить и концессии кобальт strike то есть 7 чтобы выглядело как легитимный трафик естественно все стартует тепло и ца случае успешного deployment а мы получаем ссылку на наши квал функцию и просто мы и добавляем как

стажер хост на 443 по соответственно в совете монстра соберутся простой бинарник который будет обращаться клауд функции но это клад функция будет формате весь трафик тем сервер кубой страйка и мы получим сессию незаметную для кого то есть ставить как бы из кейсов использование хоть раз redirector так как амазонские сервисы они являются очень часто white lies that в зависимости от и промышленники завод собранной информации то есть атакующие могут изучить таргетированных компанию изучить какие сервисы используются и и то есть подготовить какие-то хай траст редиректа рыб соответствовать в зависимости от ситуации которые который им необходим если это будет гуглом и сервиса не будет использовать угловые если будут опять же такие вот следующий пример давайте посмотрим это уже используется как канал коммуникации то

есть мы немножечко отходим от перед директором но в чем суть суть что есть еще есть дро бокса пи атакующий поднимает слой дай бог сервер и и nostra коммуникации каким образом что видим два нас виндовых сервер сервера при попытке обращения то есть серверов дро бокса происходит коммуникация посредством создания файла и шифруется через соответствующие о пике соответственно на стороне этим сервером также настроить настраивается коммуникация с использованием этого копеек ключа для расшифровки расшифровки этих файлов и просто учитывается содержание если посмотреть будет просто постоянно создаваться удаляться файлу и то есть м сервер учитывает эти файлы их расшифровывать не получает то есть плантекс дату необходимо для того чтобы распознать обычная коммуникация как с dns эксперт рации только здесь x фильтрация посредством использования

трастов атлетичный программе на интерфейса то есть все довольно поэтому очевидно дальше просто идет 2 функции а следующий слайд это как я наверное скажу все же что недавно мы принимали участие в ивенте таком артем мерзком который имеет название стенда down это международный и лент посвященными информационная безопасность который проходил на территории россии где принимают участие в принципе довольно большое количество людей мира так сказать и проходит они формате команды атакующих и команды защитник то есть идет реплика реального города с реальной инфраструктуры котором есть аэропорт и светофоров scada-системы все они подключены к каминам и команда атакующих пытается их скомпрометировать соответствующие соответственно команда защитников пытается предотвратить их не активности и вот опять же такие технику хайд раз три директора я использовала

как член команды как оператор на этим команды я использовал для того чтобы сокрыть свои так сказать сервера на которых нас были агенты наши у нас были свои кастомными описаны агенты которые мы использовали для заражения структуры а и также мы ну тут видно что я подготовил сначала redirector и обычный http одна из фишек использования седина в нашем случае этот фонд том что несмотря на то что редиректов смажьте теперь мы это все прячемся https а то есть и и получаем использовался просто стандартный код фонд сертификат и это в принципе было достаточно то есть что происходило в случае заражения случае там нахождение какого-то акции быстренько заражали это все нашими агентами также потом это прикидывали сессии бекона и были у нас

случае что где-то мы использовали не то есть них altro store директор и и как результат команды защитников их очень быстро находила а команды атакующих другие это красной команды да и увидел какие-то наши незащищенности теперь сайты где охотились наши какие-то там агенты мы даже замещали попытки досада то есть нас просили другие игроки чтобы там у нас как-то не стабилизирован но тем не менее всё прошло хорошо поломали очень много и заняли первое место по сигналу составе команды куда но это просто как пример что мы использовали хайд растры директор и и они были не сильно обнаружимые скажем так и то есть плюшки в том что у нас не могли дать и другие игроки да то есть там где мы использовали вот эти вот

комнат фонд интеллекта это как выглядела до после эксплуатации то есть это силами то просто скриншот так как я был оператором я вот это вот все сидел контролем там также заходил на каждый в каждую машину там собирал каденцию как крепим оператор в общем то это все что хотелось сказать про хоть раз при директоре немного подводя к теме домой фронте нга то есть что такое говоря задам инфанте нужно начать добежишь такое сиди иен седин это как я говорил раньше это content delivery метр которые представляют из себя прокси-серверов дата-центров которые географически расположена и в зависимости от гео-локации физической локации там клиента который подключается которое запрашивать ресурсы ему его при направляют на соответствую ближайшие сервера для того чтобы скорость передачи

данных было быстрее и допустим это еще часто использовали обхода цензуры например когда 2008 году если я не ошибаюсь амазонский седину активно использовалась телеграммы и тогда вот такая вот смешная история была на что теле городского как там роскомнадзор только 1 государственной власти заблокировали сервис amazon и тему прибили получается половину инфраструктуры включая банковской сферы медицинской сферу что это даже вызвало некую волны юмор что еще нужно сказать когда мы говорим про domain фронте до нужно все же вспомнить что такое серверные indications до что это расширение tls а то есть протокол tls а который позволяет клиенту в зависимости от этого стены то есть сидел перенаправляет нас получается нам необходимо вкусный то есть по другому говоря то есть на дому на одном сервере можно иметь

несколько сертификатов и все же возвращает к тому как это со стороны атакующего эксплуатируется на первую очередь поэтому может исполнить использована для обхода систем обнаружения то есть можно перенаправлять трафик и прокидывать соединение скрывая свою какую-то активность по простому да вот как это выглядит на слайде примеру у нас есть сидел до то есть где зарегистрировано blocking сэмпл и unlocked экзема то есть соответственно blocked экзампла скорее всего да принадлежит атакующему и ему нужна незаметно создать коммуникацию на этот блок от экзем по опять же такие до 2018 года практически этот все седины известны они проверяли только серверные менди кейша то есть вот брался пакета стрессов и проиграл совсем на стены и на в зависимости от цены он на стороне сидена раз парсонса и

вычитывал хибберт но так как федор не проверялся то есть это получаю могли поменять скин этим самым чем получается они могли злоупотреблять они трафик если стоит какой-то прокси до или что-то там firewall он видит что трафик идет легитимный на облака так сэм пола на самом деле запрос прилетал блок от xm то есть эту тему очень хорошо раскрыл на 28 8 до фоне то есть 1100 году с их мод то есть он по сути дал новую реализацию dom iphone денька независимо от того что 2018 году были сделаны очень много medications а стороны google айс стороны амазона то есть он все таки хорошо а очень раскрыл эту тему то есть он объясняет это как как будто это чем-то

похоже на письмом да то есть мы отправляем письмо где на конверте написан сины но когда открываем конверта там идет уже пост реально реальных пост на которой нам нужно перенаправить трафик то есть также эту тему очень хорошо раскрыл year after матч а который является создателем комплекс трека да он на многих примеров показал как это было реализовано скаут фронту то есть из заражение машины и нам нужно скрыть по сути коммуникацию к нашему реальному сервера то есть берется какой-то терапию the bald момента известный домен и который будет также подключен то есть на него есть canonical names in и она cloudfront но если мы передадим клауд на школотрон мы регистрируем клаус chrome создаем сидел то есть redirect про наш этим

сервер и если мы при обращении на этот хвост передадим кость нашего холод фронта то есть командный control server то соединение пойдет на сервер атакующего хотя блогах будет видно что это соединение словно реальный сайт тут вот в этом скрине я все же просто воспользуюсь скриншотом из блога винсента юнга винсент юнг это один из топовых актёров на уровне мира даже сказал бы который показывает как можно было юзать клауд фронт для успешно так и для успешной домой противно так и то есть но это время 2017 год делается запрос на сидел пятнами видим что есть синим напал chrome и следующим делом он просто пытается подменить кос на свой вредоносным он создал заранее свой дистрибьюшен 81 и вход хенри подменяет его и то есть как результатом

видишь что контент или направился хотя было обращение к реальным то есть это был дома то есть пятнами то есть как это были тоже я использовал год готовые так сказать домины дежи ниндзя то есть его в конце помянул то есть эти все его статьи как она выглядит так же самое мы делаем запрос на контент digi ниндзя видим что идет к уникальным ты ссылается на клаус фронт пытаемся когда мы просто prodigy ним задан мы получаем какой-то html content того соответствующая домена но если мы подставим необходимый хост сюда то есть который контролирует атакующий то есть то мы увидим что в ответ на приходит с нашего такой чего то есть нашего вредоносного седина нам приходит response то есть такой способ мы можем

манипулировать коммуникации и опять же таки использовать это в целях сокрытия своих вредоносных активности то есть мы можем покинуть и metasploit сессии empire cobalt cobalt страйками у всех известных фреймворков опять же как сказал эрик своем докладе на вас посмотрят konig то есть я с ним полностью согласен что 2018 году как бы все было сделано много фиксов памяти гейши как и google таким озон а не пофиксили свои возможности когда мы кротенко класс player частично дам возможно тогда фиксов но ажур ажур принципе по сегодняшний день очень хорошо работает то есть забыл фамилию чувака который написал скрипт ну по сути используется стандартные синтол и да то есть api request и для того чтобы принципе определить домены которые уязвимы когда made картинку то есть

очень просто не британцев я то есть в конце презентации это все оставил то есть как бы как скрипт то есть рик не очень сложно найти и работает по сегодняшний день также стоит стоит отметить что помимо угловых амазонских сединах платформе существует очень много каких-то там своих сидена то есть много enterprises of реализовывать и очень часто они могут также поддерживать сено и они потенциально могут быть уязвимы если они не сделали тех фиксов которые сделали amazon перед кукол то есть как бы выглядела до полезная нагрузка для дамы кротенко все еще раз ажуром то есть просто напросто колхоз прописался бы фронта был domain какой-то да то есть как мы определили какой то там синим да и добавили просто параметр класть фильтр то есть мы

создали свой например сидена жюри то есть настроили его должным образом нормик и когда мы его запускаем по сути трафик будет идти на вот этот вот сам фронта был домой который будет на ажур кыш ссылаться но соединение прилитит нам после посредством того что мы подменить хидр то есть используя седин пошел будет перенаправление трафика на наш этим сервер что касается микешина то есть опять же такие помимо того что я сказал что amazon и google сервисы частично там там пофиксили его пир функционал но а существует очень много других сидена и как метро нам советует то есть они описали иметь эдишн на себя сайте на метро так индификатор у этой техники этого микешина м 10 20 и она говорит о том что нужно использовать

firewall и который мне делать села стелс-экшн диктовать трафик но что здесь может быть не так опять же тут на помощь приходит нам знание комплаенс а таких как hippo и пещере если dss на если очень часто бывает такое что мы можем встретить в enterprise и поставщики услуг провайдеров которые это могут быть 12 холсте провайдеры и согласно complain сам то есть там не разрешено чтобы трафик переключился и раз шифровался посредством это будет нарушать комплаенс и соответственно тоже также в таких случаях можно использовать и успешно находить domain домены возим и domain тропинку и которые могут быть использованы покажешь таки да сокрытие активности что касательно tls a13 то есть тут я митя геша до сказал то есть тот слайд

скажешь таки но как вспоминалась ранее до всего того что в 2018 году известные силен и они перестали быть родинку то есть такой классный чувак как эрик хансен используя research & research или чуваков таких как робин гуд энди wang яника салливан выступил на 28 не со своим мерсер чем и принципе им дал новую жизнь технику домой хантинга частичное и внутри нас ловко domain хайнек суть техники заключалась в том что можно было бы дать злоупотреблять криптид сервисными никишина на известном сидение клаус то есть так как он поддерживал и поддерживает по сегодняшний день 13 поддерживать есть иной то есть чуваки придумали свою новую технику до но опять же таки тема domain ханянга то есть посредством протокола тело 13 и истиной она довольно объемная

и требует первую очередь отдельного доклада по ней поэтому сегодня я просто говорю что такое есть что он активно используется и impact от этого реально мото техники реально довольно серьезный и также хочу заметить что на сайте а так метро она еще не описывает это как техниками мало в этом году было использовано то есть случае склад плеер то есть какой impact да то есть как я говорю и баг довольно серьезным тут очень очень много постов связанных с этот плеер в том числе негосударственным и обяжешь как сказал что-то за она активно работать по сегодняшний день и называется ногти ногти lucent также будет в преферанс а в конце презентации так так же я сейчас просто на все поверхности выгнем вопросы

подготовить и то есть повода техник я попытаюсь на них ответить сейчас как всего у нас они сильно много времени у меня я говорю о техника которая существует и вот следующий то вот скрин показывает как можно было использовать окажешь эту технику для того чтобы по средствам проектирования повышать и кобальт сессии и то есть это как бы новая жизнь для domain файтинга думает homing так в принципе я думаю это это то что я хотел озвучить как техники которые сейчас на сегодняшний день являются активными памяти гейшами яблоки не успел сделать ну я думаю то есть если будут вопросы я из и на этот вопрос принципе с радостью попытаюсь ответить что нужно делать чтобы предотвратить такой вот доу то так

то есть случаи использования с этим 3 случае использования кого сфера как сидена и собственно говоря думаю все то есть отдельное спасибо ребятам ты всех них твиттеров была взята информация касательно domain файтинга таким как брахман робин гуд эрик instant винсон то есть рафаль матч решил то есть лев принцы и оставил инструмента принципе по поиску фронта был добавим проект пользования external se2 фреймворка как я говорил ребята из ренна security это очень хорошо расписали как использовать багеты как использовать dropbox api и собственно сама тула который использует уже целыз 13 и encryption видео с доклада также я оставила здесь не принципе да то есть если у вас будут вопросы я постараюсь а на них отвечу еще раз всем спасибо что пригласили нас

есть вопросы катаясь на них ответить на этот у меня все