Using MITRE D3FEND to Defend Against Cyber Threats

Show original YouTube description

Show transcript [pl]

Dzień dobry państwu ja nazywam sięz i wspólnie z Jackiem gruz będę miał przyjemność poprowadzenia prezentacji Jak wykorzystać do ochrony przed Cyber zagrożeniami nazywam się Jacek ruza i wraz z moim kolegą Kacprem zaryczny Przedstawimy ideę wykorzystania frameworku do obrony przed cyberzagrożeniami podczas naszej prezentacji wyjaśnimy Czym jest i w jaki sposób uzup Platform identyf bezpie przez wprowadzanie odpowiednich środków zaradczych na początku prezentacji opowiem o tym czym w ogóle jest my defend i jakie są jej powiązania z innymi bardzo dobrze z innym bardzo dobrze znanym frameworkiem o nazwie Attack mre następnie pokażemy Jak wykorzystać ten framework do poprawy bezpieczeństwa naszej organizacji później przejdziemy do omówienia wybranych technik obronnych czyli tak zwanych środków zaradczych powiemy również kilka słów o Platformie

do do do tworzenia scenariuszy ataków w nazwie Attack Flow a na końcu opowiemy o organizacji i chapter Poland I co zrobić żeby otrzymać darmowe Wery na egzamin o nazwie certify Cyber Security który jest wydawany przez organizację i organizacja Zapewne jest wam dobrze znana ponieważ dostarcza wielu narzędzi przeznaczonych do Cyber Security podczas prezentacji skoncentrujemy się tylko na kilku z nich Pierwszy z nich to czyli zbiór taktyki technik stosowany przez Cyber przestępców ponad 5 lat temu miałem przyjemność wygłoszenia prelekcji o tym frameworku podczas konferen security i wówczas framework ten był jeszcze nie tak bardzo Powszechny obecnie każdy szanujący się wender Security posiada integrację z bazo zagrożeń która jak wiemy jest jedną z najbardziej znanych platform umożliwiających zidentyfikowanie gów C

l w kontekście zdolności wykrywania zagrożeń bezpieczeństwa a więc de facto pozwala ocenić poziom dojrzałości bezpieczeństwa naszej organizacji z kolei framework defend powstał dopiero 3 lata temu i Jego celem jest zdefiniowanie środków zaradczych aby powstrzymać wykryte zagrożenia bezpieczeństwa i podczas tej prezentacji skoncentrujemy się właśnie głównie na na tym frameworku defend kilka s

zbi

taktyk 14 taktyk

reprezentuje podejrzaną pojedynczą podejrzaną aktywność wchodząc w szczegóły danej wchodząc w szczegóły danej danej danej techniki widzimy że taka technika ma swój ID ma Oczywiście taktykę informacje o Platformie której dotyczy oczywiście informacja co ta taktyka robi jacy redaktorzy są powiązani z Daną zą techniką W jaki sposób można mitiga zagrożenie związane z wykorzystaniem danej techniki a także jak w jaki sposób można wykonać detekcję danej techniki Oczywiście są jeszcze dodatkowe źródła na podstawie których ta technika została

zaprojektowana z kolei jest to skrót

jest to baza wiedzy na temat technik defensywnych zorganizowana w uporządkowany sposób których organizacje mogą używać do swoich do ochrony swoich systemów i danych def jest bezpłatnym i publicznym źródłem informacji zapew jej dostępność organizacj i dla wszystkich sektorów więc jest to bardzo powszechne używanie jeśli chodzi o techniki przeciwdziałania to obejmuj to te techniki defend są technikami przeciwdziałania które które pomagają określić strategię pomagają w zdefiniowani strategii organizacji No i oczywiście zespół sok może wykorzystać je do modelowania systemów it po to aby utrudnić atakującym przełamanie zabezpieczeń

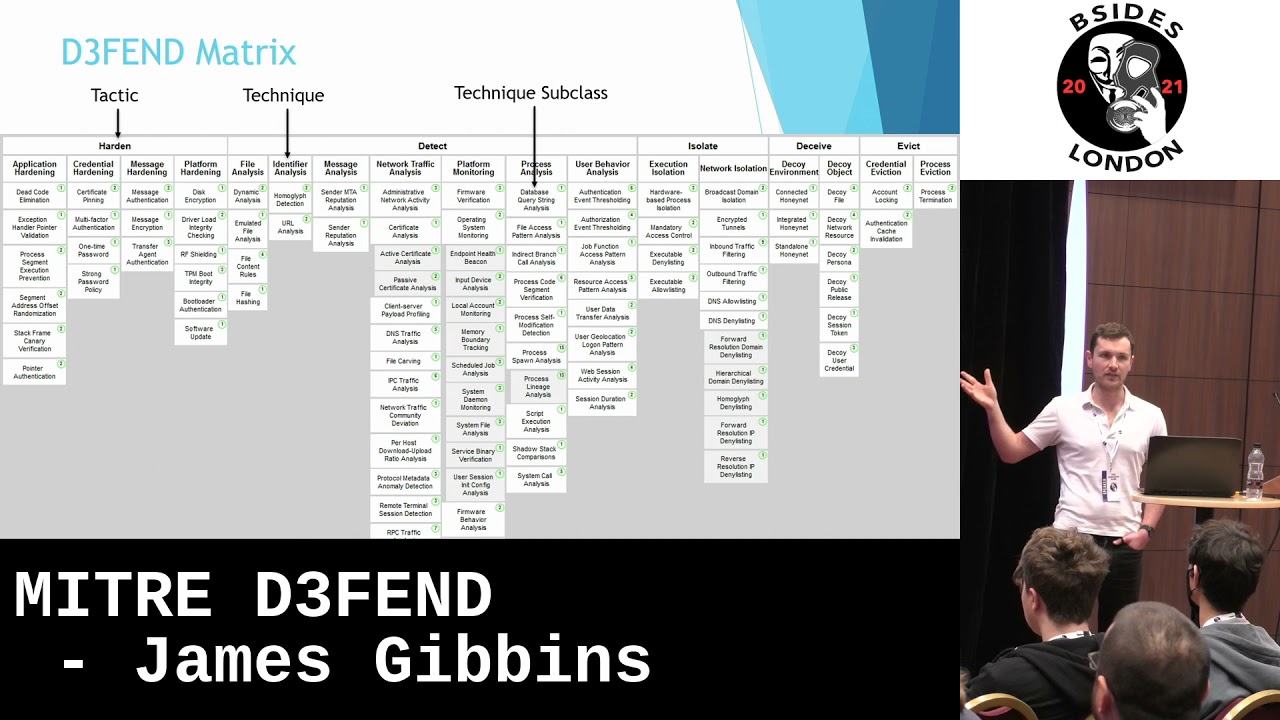

taktyki taktyki defend są następujące Harden czyli utwardzanie ma na celu zmniejszyć powierzchnię ataku poprawić bezpieczeństwo aplikacji poświadczeń platformy kładzie nacisk na aktualizację poprawek w celu ograniczenie luk w zabezpieczeniach tak kolejnym kolejną taktyką jest jest detect matryca defend pomaga zespołom sook ulepszyć inżynierię wykrywania i możliwość modelowania zagrożeń wykrycie zagrożeń na bazie Attack poprzez analizę plików procesów zachowania użytkowników czy ruchu sieciowego rekomendowanym rozwiązaniami według defens system kl cm xdr oraz oczywiście MDR czy detection resp kolejną taktyką jest izolacja która ma na celu powstrzymywać zagrożenia i zapobiega i zapobiegać jego Rozprzy się lub eskalacji no i tutaj Oczywiście mówimy odizolowaniu podatnych hostów na poziomie sieci możemy do tego wykorzystywać r rodzaju filtrowanie adresów IP DNS czyli jakby zespół sok może utworzyć

w sieci fizyczne logiczne bariery które podmiotowi zagrażającemu czy ofierze dalsze penetrowanie sieci organizacji czyli jakby zwodzenie polega na wprowadzeniu w błąd atakujących i przy kierowaniu ich z od ochroni organizacji tutaj mamy do czynienia z wabieniu No i Toi odbywa się za pomocą zwan po to aby poznać taktyki techniki procedury stosowane przez przez cyberprzestępców którzy którzy chcą celują chcieliby zaatakować naszą organizację No i z drugiej strony jakby odwraca cyberprzestępców ze środowiska rzeczywistego to do środowiska tego właśnie wabików wabiące eksmitowanie służy do eliminowania sieci zainfekowanych danych ujący i plików czyli jakby zakończenia niepożądanych procesów działających działających w sieci No oczywiście listo czyli zdolność do przywrócenia dostępności usług po po ataku defend jest to graf wiedzy na temat środków zaradczych dotyczących

cyberbezpieczeństwa najwyższą klasyfikacją w hierarchii defend jest taktyka każda taktyka reprezentuje cel obrony związane z Danym etapem ataku no i w obrębie znajdują techniki i pod techniki opisujące metody stosowane osiągnięcia celów danej taktyki w tym w tym odniesienia do do branżowych standardów i narzędzi bezpieczeństwa model defend dotyczy wyłącznie środków zaradczych powiązanych z konkretnym artefaktem cyfrowym na podstawie macier analityk zesp mo obserwować artefakty cyfrowe Korzystając z technik przeciwdziałania aby zrozumieć jakiego rodzaju techniki ataku adwersarz może próbować użyć w sieci No i oczywiście tutaj zespoły do spraw bezpieczeństwa mogą porównywać swoje zabezpieczenia swoje środki zaradcze z tymi środkami zaradczym które znajdują się wyce no i sprawdzać [Muzyka] paga ta wiedza również podejmować bardziej strategiczne decyzje przy wyborze narzędzi

bezpieczeństwa struktura framework została zaprojektowana tak aby była elastyczna i łatwo łatwa [Muzyka] dostosowania umożliwia organizacjom dostosowanie strategii bezpieczeństwa do ich unikalnych potrzeb i krajobrazu zagrożeń Rozważmy pierwszą grupę tak pierwszą taktykę Harden mamy tutaj aplikację hardening aplikacji Mess Mess platforming w taktyce detect mamy f anal ID anal message analu sie monor anala procesów

użytkowników beal W ramach izolacji mówimy tutaj o w kontekście

w ramach mówimy o no i ramach Tak wygląda tak wygląda tak wyglądają w skrócie te taktyki i techniki macierzy mre defend Rozważmy jakiś przykład takiego środka zaradczo na przykład executable All listing na głównej stronie widzimy definicję widzimy jakiego ma idka widzimy informacje dlaczego dlaczego ten środek zczy wykorzystanie sygnatur cyfrowych do uwan jest ważny jak to działa dodatkowe informacje Mamy również powiązania tych cyfrowych artefaktów cyfrowych no i tutaj przejdźmy do tych powiązań artefaktów cyfrowych Widzimy tutaj że nasze artefakty cyfrowe są związane z różnymi tutaj taktykami I możemy sobie obserwować analizować z jakimi elementami ten nasz środek zaradczy jest powiązany w kontekście w kontekście w kontekście z jednej strony ataku w jaki sposób atakujący wykorzystuje które elementy które artefakty cyfrowe

wykorzystuje No i którymi elementami które artefakty cyfrowe muszą być użyte do tego aby móc to wykryć móc to

zabezpieczyć jak zacząć stosować No w pierwszej kolejności powinniśmy ogólnie Jakby mówić o edukacji czyli musimy przeszkolić zespół w zakresie koncepcji technik przedstawionych w defend tutaj mówi w zasadzie o zespole bezpieczeństwa tak aby musimy musimy mieć pewność że posiadamy odpowiednią odpowiednią wiedzę i umiejętności potrzebne do tego aby wdrożyć skuteczne środki obronne musimy się upewnić że wszyscy pracownicy są świadomi znaczenia znaczenia cyberbezpieczeństwa oraz rozumieją swoje role i obowiązki w otrzymywaniu bezpiecznego środowiska No musimy to jakby ciągle ciągle się rozwijać w tym obszarze i być na bieżąco z tym nowszymi zagrożeniami technikami obronnymi musimy również zidentyfikować techniki obronne które powinniśmy wdrożyć w ramach poniesienia cyberbezpieczeństwa w naszej konkretnej organizacji No i zintegrować je z naszymi istniejącymi mechanizmami kontroli procesami technologiami

bezpieczeństwa musimy zweryfikować jakie środki zaradcze są zaimplementowane w naszych rozwiązaniach No ale z drugiej strony musimy też zrozumieć profil ryzyka naszej organizacji określić tolerancję ryzyka również musimy zidentyfikować najsze aktywa potencjalne zagrożenia No i tak naprawdę w tym wszystkim defend pomoże nam odpowiedzieć na pytanie które które techniki są najbardziej odpowiednie krytyczne dla dla naszej organizacji oczywiście patrząc szeroko w bezpieczeństwo myśląc o bezpieczeństwie musimy myśleć wielopłaszczyznowość Wiele technik obronnych w różnych warstwach infrastruktury organizacji aby ryzyko wystąpienia pojedynczego punktu awarii czy też w zasadzie musimy zwiększyć naszą odporność cyfrową odporność stanu naszych zabezpieczeń i oprócz tego powinniśmy mierzyć te nasze zdolności operacyjne związane z tym procesem aby określać móc określić skuteczność tych technik obronnych identyfikować obszary wymagające poprawy myśmy oczywiście przeglądać te

wskaźniki po to aby aby nasze decyzje dotyczące strategii cyberbezpieczeństwa były jak najbardziej rozsądne i sensowne musimy być również na bieżąco z z pojawiającymi się zagrożeniami i i nowymi technikami obronnymi aby mieć pewność że środki że środki bezpieczeństwa naszej organizacji pozostają skuteczne i i aktualne No tutaj rekomendacja jest taka że jeśli nie wiemy jeśli w naszym zdanie wydaje nam się że jakieś techniki jakiegoś środka zczego brakuje w tej bazie defend to powinniśmy to zgłosić do do tak zwanej kontrybucji aby aby dzielić się naszymi pomysłami tak jest to otwarte def jest otwarta dystrybucja jest otwarty framework i możemy się tutaj dzielić ze społecznością naszymi przemyśleniami No i poy wó Oran partnerami aby dzielić się tymi informacjami o

zagrożeniach najlepszymi praktykami No i taka zbiorowa wiedza pomoże Ci zrozumieć krajobraz zagrożeń poprawić poprawić ogólny stan bezpieczeństwa organizacji Jak wykorzystać do poprawy bezpieczeństwa organizacji No to w pierwszym kroku musimy zdefiniować model model model zagrożeń model cyberbezpieczeństwa ale jak to zrobimy tak jak to zrobić musimy po prostu zrozumieć w jaki sposób działają Fred aktorzy Musimy zrozumieć ich taktyki techniki procedury które mogą zagrozić w naszej organizacji Oczywiście możemy zawęzić te te ryzyka do do pewnego sektora jeśli pracujemy Jeśli nasza firma jest w sektorze powiedzmy he No to skoncentrujemy się na tych redaktora którzy właśnie są związani z Danym sektorem Możemy też zwiedzić te nasze nasze tutaj sposoby mitygacji ochrania do też do obszaru geograficznego Musimy zrozumieć motywację tak musimy z zrozumieć

motywację atakujących czy chodzi może im chodzi o szpiegostwo korporacyjne zyski finansowe kradzież danych czy po prostu wyrządzenie szkód fizycznych poprze poprzez jakieś konkretny konkretny atak mający właśnie wyrządzić szkody fizyczne powinniśmy zmapować nasze taktyki techniki w odniesieniu do posiadanego stu technologicznego tak Czyli jeśli mamy x narzędzi bezpieczeństwa no to powinniśmy po prostu zobaczyć które taktyki techniki są widoczne są wykrywane przez nasze nasze że tak powiem zabawki od cyber aby zrozumieć po prostu Jaka jest powierzchnia ataku Musimy zrozumieć powierzchn ataku Musimy zrozumieć posiadania posiadane środki zaradcze I to jest właśnie ten etap etap modelowania zagrożeń C Cyber bezpieczeństwa w kolejnym kroku powinniśmy nadać priorytety tym technikom które w naszej naszym stopniu dotyczą naszej organizacji największym stopniu tak tutaj pomoc

Navigator jest to jest to takie narzędzie które pozwala tutaj zarządzać tymi różnymi technikami w kontekście w kontekście ich mapping na to co wykrywamy A na to co powinniśmy wykrywać i pokazuj te luki gapy w bezpieczeństwie naszej organizacji za chwileczkę o tym troszkę więcej powiem kiedy już ustalimy priorytety naście technik ofensywnych musy zapo do wykrycia tych technik tak no i tutaj często popełniamy błędy ponieważ nie zbieramy wszystkich istotnych zdarzeń które potrzebujemy do tego aby wykryć określoną aktywność tak jak wiemy w jest wiele data sów i za chwileczkę też o tym powiem troszkę więcej no i na końcu Musimy ustalić priorytety mitygacji tak naprawdę w zakresie łagodzenia ataków korzystając z tej bazy defend ponieważ raczej nie jesteśmy w stanie

wdrożyć wszystkich środków zaradczych na raz więc podzielmy sobie to na etapy Ustalmy priorytety czy to w oparciu o wartość czy czy łatwość wdrożenia tak nie nie Bierzmy się od razu za te najtrudniejsze rzeczy ponieważ ponieważ możemy stracić dużo czasu a a a warto skoncentrować się na tym co możemy zrobić w danej chwili bo musimy pamiętać o tym że że Naszym zadaniem jest zmniejszenie ryzyka ale jednocześnie mus zapewnić że nasza firma będzie nadal funkcjonować Tak więc tutaj jeśli wprowadzimy za dużo za dużo obostrzeń na raz To może tutaj mieć to negatywny wpływ na biznes Więc musimy do tego podejść zdroworozsądkowo kilka słów o właśnie Navigator taka platforma która umożliwia właśnie zarządzanie zarządzanie technikami i teraz pokaże w jaki sposób jaki sposób można

to wykorzystać zakładamy że nasza organizacja jest nasza organizacja jest z sektora he I w tym momencie w tym momencie możemy w wpisać he wówczas pojawią nam się grupy przestępcze które zwią sektorem [Muzyka] lapsus No i jak mamy już wiemy jakie grupy tutaj są dotyczą naszego sektora No to możemy sobie te grupy zapow na w naszym narzędziu takim naszym nawigatorze czyli wchodzimy do at navigatora wybieramy sobie grupę apt 41 wcz jakiś kolorek ustalony przez zaznac te techniki wtedy widz powinniśmy pokryć naszej organizacji no i później możemy dodać sobie kolejną grupę na przykład grupę lapsus no i na koniec dnia możemy sobie zrobić tak zwanego Mer czyli połączyć te dwa połączyć te wszystkie grupy które interesują które dotyczą

naszego dotyczą naszego sektora i mieć taką bazę technik które z którymi powinniśmy się na które powinniśmy zwrócić szczególną uwagę ponieważ są związane z konkretnymi pred aktorami związanymi z naszym sektorem no i później oczywiście mając te mając te te Techniki które którymi które które są często wykorzystywane przez przez grupy przestępcze w naszym sektorze no powinniśmy sobie odpowiedzieć na pytanie W jaki sposób te techniki wykrywamy tak czy te techniki wykrywamy Czy mamy odpowiednie reguły w systemach klasy cm Czy nasze systemy bezpieczeństwa są w stanie wykryć no i później tak naprawdę jaki sposób można zarazić tym zagrożeniom bezpieczeństwa tak mówiąc tutaj o monitorowaniu bezpieczeństwa wspominałem wcześniej że w tym trzecim kroku było było posiadanie data Source Jak widzimy tych data Source

na poziomie endpointów jest bardzo dużo mamy tutaj bardzo dużo źródeł danych które trzeba monitorować i wiemy o tym zdajemy sobie sprawę że nie jesteśmy w stanie wszystkiego monitorować w 100% dlatego też tutaj co monitorujemy jakie rzeczy analizujemy jakie Do jakich rzeczy do jakich źródeł danych z jakich ł danych korzystają nasze systemy bezpieczeństwa to jest bardzo istotne jeśli chodzi o określenie strategii bezpieczeństwa naszej organizacji chciałem tutaj pokazać właśnie jeszcze że istnieje mapping pomiędzy Miami zdefiniowanymi w attak w Attack oraz technikami pomiędzy defend tak Czyli mitygacja mitygacja z [Muzyka] ATT są tutaj powiązane z z defend Tak więc można takie powiązanie zobaczyć i tu widzimy właśnie że że te techniki z defend Odnoś dotyczy właśnie Attack ID

M1 możemy sobie zobaczyć do jakich jak te środki zaradcze są mapowane na te zagrożenia ofensywne tak czyli czyli ten punkt odniesienia z punktu widzenia atakującego maj dostarcza również narzędzia które które potrafią wyodrębniać z fragmentu tekstów różnego rodzaju techniki i tu widzimy że mamy jakiś raport zecerski jakiś jakiś zrobione jak sobie i jak sobie to to Wrzucimy do takiego narzędzia jak at exor no to dostaniemy tutaj powiązane odpowiednie środki zaradcze dostaniemy odpowiednie identyfikatory Czyli po prostu na podstawie jakichś artykułów możemy sobie wyłuskać informacje o o środkach zaradczych Możemy również wyodrębnić za pomocą za pomocą narzędzi atraktorów fragmentów tekstu wyodrębniać informacje o środkach zaradczych czyli defend i tutaj widzimy taki przykład defend extractor czyli tak Czyli mając

jakiś długi artykuł możemy sobie tutaj wrzucić i i od razu na podstawie i od razu nam się tutaj wyświetlał powiązania związane z ze środkami zaradczym które tutaj które tutaj które był o który było których była mowa w jakimś tam raporcie analitycznym tak tu mamy taki

przykład o technikach obrony Jacek mówił wcześniej ale chciałbym zwrócić uwagę na trzy które uważam że są ważne i są też proste do wż organizacji a pozwalają wiele zmienić No przynajmniej dwa z nich są proste Segmentacja to jest troszeczkę inny temat więc jeżeli wspomniałem już o segmentacji to zacznijmy od niej Segmentacja sieciowa nic bardziej prostego nic bardziej mylnego zarówno bo jeżeli mówimy o segmentacji to Oczywiście mówimy o podzieleniu sieci na logiczne czy też fizyczne obszary wedł funkcj czy też według dział w którym są według piętra i tak dalej i tak dalej tych opcji jest multum z tym że niestety Segmentacja bardzo często mylona jest z pojęciem segregacji o tym czym to się różni opowiem za chwileczkę druga technika to jest

technika decepcja czyli technika wabienia atakującego poprzez zastosowanie jakiegoś podatnego asu który pozwoli przyciągnąć jego uwagę a także zareagować na ten atak i wdrożenie systemów

decepcja jeżeli Popatrzymy sobie na rynek polski to zarówno wykrywanie anomalii jak i decepcja do tej pory były bardzo rzadko stosowane co jest błędem bo są to systemy które pozwalają niedużym nakładem pracy również stosunkowo niedużym kosztem wprowadzić zabezpieczenie do sieci organizacji a co za tym idzie zwiększyć poziom jej świadomości zwiększyć poziom jej bezpieczeństwa mówiłem o tym że Segmentacja jest trudna taka dobrze wykonana Segmentacja No bo segregacja to jest po prostu powrzucam

po prostu polityki All to All czyli mamy hosty powr do różnych Wilanów jednak nie konfigurujemy granularny polityk pomiędzy tymi pomiędzy tymi hostami No jest To kluczowe Bo zapobiega tak naprawdę mechanizmowi lateral movementu czyli rozprzestrzeniania się zagrożeń po sieci organizacji Dlaczego granularne konfigurowanie uprawnień jest tak istotne bo chodzi o to żeby nie tylko podzielić hosty do różnych można powiedzieć worków tylko żeby te worki ze sobą komunikowały się tylko na strict określonych protokołach i tylko strict określone elementy były w stanie ze sobą się komunikować dzięki temu zainfekowanie jednego hosta nie spowoduje zainfekowanie całej sieci bo nawet jeżeli mamy hosty w różnych vlanach ale ktoś zacznie tą sieć skanować i zorientuje się że te hosty są w różnych

vlanach No to przy politykach to ta segregacja o której mówiłem wcześniej nam niewiele pomoże Dlatego ta Segmentacja jest tak istotna No i dobrze wykonana Segmentacja jest też bazą dla kolejnych etapów zarządzania bezpieczeństw czy też wdrażania bezpieczeństwa warto tutaj też wspomnieć Oj mikrosegmentacja mikrosegmentacja w środowiskach dat centrowych to jest przede wszystkim mikrosegmentacja serwisów i do tego jest też dedykowane rozwiązanie właśnie rozwiązanie mikrosegmentacja

bezpieczeństwo organizacji na dużo wyższy poziom dodatkowo mówimy też o mikrosegmentacja

hostów pomiędzy sobą nawet Pomimo to że są one w jednym wianie czyli Dun

przy segmentacji czy też Mikros segmentacji też warto wspomnieć o kontroli dostępu do tej sieci którą segmentu to też jest jeden z punktów który jest dosyć istotny Przy wdrażaniu bezpieczeństwa w organizacji ale żeby nie poświęcić całej prezentacji na segmentację Przejdźmy o krok dalej i powiedzmy dej decepcja to jest pojęcie które w cyberbezpieczeństwie jest stosunkowo nowe Jednak gdy mówimy o innych aspektach życia jest to dosyć popularne pojęcie chociażby jeżeli mówimy o naturze w naturze również mamy czy to atakujących czyli drapieżników czy też ofiary udające coś czym nie są tutaj mam przykład motyla który za pomocą ubarwienia sugeruje że jest silniejszy niż jest Tak w praktyce w przypadku wojny armii i tym podobnych też mamy przykład z deców wcześniej był zastosowany czyli

koń trojański w którym pod przykrywką prezentu tak naprawdę przemyc żołnierzy No jak mówimy o cyber Security to ta decepcja tak naprawdę również pojawia się w dwóch głównych nurtach Czy zarówno w przypadku atakujących i to już jest znane od dawna czyli czy to podszywanie się załącznika który jest fakturą znaczy załącznika który jest wirusem pod fakturę czy też właśnie sugerowanie że komputer który jest spięty w sieci nie jest faktycznie atakującym czyli podszywanie się pod jakiś realny aset jeżeli mówimy o taktyce obronnej de stosunkowo nowym pojęciem można powiedzieć że to tak naprawdę od paru lat zrobił się bum na tą technologię polega to przede wszystkim na tym żeby w swojej sieci czy też na swoich urządzeniach wstawić asy które będą

wabiły atakującego na siebie a następnie dokonać jakieś akcji czy sie

na przykład for deora który posiada na sobie maszyny wirtualne symulujące nasze realne środowisko czy to właśnie serwer directory czy też jakiś Next Generation Firewall który ma na sobie SSL VP który jest podatny załóżmy Czy sterownik PLC w środowiskach ot bądź to może być równie dobrze serwer plików serwer http i tym podobne i zwabienie atakującego na siebie czyli w momencie gdy taki atakujący przeskanuj sieć i wykryje że ma dostępny podatny aset do zaatakowania to po pierwsze to będzie jego główny target bo wiadomo że łatwiej się dostać do asu który ma już jakieś podatności ale po drugie będziemy w stanie ten atak wykryć bo to będzie nas deceptor czy nie tylko odciągamy innych aset które mamy w sieci ale także

powodujemy że w momencie gdy taki atak nastąpi informacja trafia do takiego systemu hotow na przykład właśnie for deora i oprócz zaler nowan bo to jest system pasywny czyli bez żadnej integracji on nie ingeruje w ruch sieciowy On nie jest w stanie go zablokować nie jest w stanie przeforwardować tego ruchu on stoi tak jakby obok komunikacji wrzucając tylko i wyłącznie w sieć swoje maszyny wirtualne które faktycznie są tutaj tymi djami natomiast dzięki integracji jesteśmy w stanie taki atak czy też takiego atakującego odciąć nawet już na etapie rekonesansu czy na etapie w którym on jeszcze nie wykonał zbyt wiele W tej sieci robimy to za pomocą na przykład integracji Zami czy Top C innych wendów możemy to zrobić także

poprzez integrację z Edi Czy jeżeli wykryjemy że host skanuje nam sieć to możemy wysłać za pomocą AP do systemu owego żeby odciąć taką końcówkę która skanuje sieć od sieci właśnie naie rozwiązan dki temy etapie zablokować takiego atakującego oczywiście to też może być ciekawe rozwiązanie pod kątem budowania sobie f haseł które są wykorzystywane przez atakujących metodami brut Force czy też Feed adresów IP sam kiedyś wystawiłem takiego forti deceptor na adres publiczny i za pomocą Siema zbierałem sobie hasła które atakujący próbowali próbowali wpisywać mojego akurat Linuxa z wystawionym ssh to co zauważyłem to że te ataki nie były tylko i wyłącznie atakami słownikowymi ale to też były ataki profilowane gdzie ktoś sprawdził sobie w Rivers DNS ten adres IP i próbował już

profilować ataki pod kątem tej nazwy którą sprawdził czyli wpisywał hasło które mogłoby być związane z tym adresem czy też tą domeną którą atakował No i to to też była taka ciekawa obserwacja i statystyka jak atakujący próbowali tutaj wykorzystać moje zasoby przejdźmy do wykrywania anomalii wykrywanie anomalii wykorzystuje nic innego jak właśnie sztuczną inteligencję a dokładnie rzecz ujmując uczenie maszynowe czyli jeden z elementów sztucznej inteligencji Polega to na tym że system uczy się przez zadany okres czasu sieci i później wykrywa anomalie od normalnego działania tej sieci Czyli jeżeli wiemy że dwa hosty komunikują się po jakimś konkretnym protokole i nagle zaczną komunikować się po nowym protokole No to wiemy że jest to anomalia ochronę poprzez wykrywanie anomalii możemy zastosować na systemach

dwóch różnych klas pierwszy systemach klasy IDS czyli systemach które nazywają się incident detection system i są w stanie z kopi ruchu bo wykrywanie głównie działa na kopi ruchu wykryć właśnie nowe zdarzenia W Sieci nowe asy nową komunikację i też zaalarmować administratora o tym druga drugi typ systemów to są systemy klasy ndr które są w stanie właśnie też podobnie za pomocą sztucznej inteligencji przeanalizować plik które w sieci komunikację sieciową i wykry od tego anomalie dodatkowo takie systemy są w stanie wspomagać na przykład system w celu analizy plików i wykrywać podobieństwa do na przykład znanych wzorców wirusów jeżeli sie mamy komunikacj która jest normalna d danego środowiska Uczymy się przez jakiś okres czasu i następnie włączamy tryb

protekcji I w tym momencie jak pojawia się nowa komunikacja w sieci to jesteśmy w stanie taką komunikację oczywiście wykryć porównać ona nie pasuje do wzorca którego się nauczyliśmy i jesteśmy stanie zablokować tyko administr to syy czyli działające na kopii ruchu natomiast dzięki integracją oczywiście jesteśmy w stanie J wtedy zablokować Dlatego tak ważna jest dobrze wykonana Segmentacja bo bazując na tej segmentacji będziemy w stanie później wykonywać jakieś akcje właśnie na firewall

się jak można taką matrycę wykorzystać danej organizacji to przygotowałem tutaj parę slajdów które pokazują krok po kroku jak można zaimplementować matryc defend na przykładzie techniki 1053

czy wnie o tych etapach które które tutaj przedstawiłem Natomiast ja to pokażę na konkretnych screenach z matrycy Ma Czyli mamy etap pierwszy modelowanie Polega to na niczym innym jak wykrycie ścieżek którymi atakujący może dostać się do naszej sieci czyli mówimy tutaj o systemach klasyf Management systemach też zą podatnościami tak naprawdę ATF Management jest powiązane można powiedzieć z tym zarządzaniem podatnościami jest to o tyle istotne że nie jest to tylko i wyłącznie skanowanie podatności bo skanowanie podatności pozwala jedynie uzyskać raport ze skanera ale nie pokazuje na których podatności powinniśmy się skupić Tak oczywiście mamy cvss ale cvss jest rankingiem statycznym czyli w momencie gdy zostaje wykryta dana podatność zostaje nadany cvss i Ten cvss pozostaje taki sam przez cały cykl życia

podatności Natomiast są systemy typu vulnerability Management które mają swój rating i ten rating jest dynamiczny czyli przykładowo Jeżeli mamy jakś podatność naet niebezpiecz na podatność czy też nie jest o niej głośno w Dark webie to wiemy że ta podatność ma niższy rating i na przykład powinniśmy się skupić na podatności która może ma niższy cvss ale ma już dostępny exploit na siebie tak Dlatego tak ważne jest zarządzanie tymi podatnościami też przez zastosowanie Dynamic tak jeżeli mamy wizo to nie jesteśmy w stanie na samych skanach wykryć które podatności powinniśmy priorytetyzować na których powinniśmy się skupić bo te wyniki skanów często są właśnie chaotyczne i nie zawsze są zgrupowane systemy klasy vulnerability Management są w stanie zebrać te wyniki skanów

przeanalizować je i zbudować na przykład listę podatności które powinniśmy w pierwszej kolejności przeanalizować zrem mediować czy zaktualizować assety żeby skupić się wzmocnić bezpieczeństwo swojej organizacji bo dostajemy na przykład wynik gdzie mamy 900 podatności z czego powiedzmy 700 z nich jest ale na przy tylko podatności więc skupiamy się na tych 30 gdzie faktycznie możemy coś zrobić tu i teraz to pozwala priorytetyzować zarządzanie konkretnymi podatnościami tutaj na slajdzie mamy przykład z wykorzystaniem Ed Strike który też ma mechanizm wykrywania zarządzania podatności dzi

na pierwszym etapie dodatkowo edr ma też wiele innych funkcji które będą nam przydatne na następnych etapach etap drugi to jest hardening po prostu wzmocnienie bezpieczeństwa swojej sieci ponieważ poze

[Muzyka] wzmocnienia uprawnień do plików właśnie na stacjach roboczych No można to zrobić chociażby politykami gpo można to zrobić także enkrypcji tego typu systemami następnie jeżeli hardening nam nie pomógł i mimo to ktoś dostał się do tego systemu To kluczowe jest to żeby go wykryć bo bez wykrycia danego atakującego nie jesteśmy w stanie się bronić No a wykrycie możemy zrobić chociażby technikami które tutaj mamy pokazane czyli na przykład analizą plików analizą zadań które są zaplanowane analizą wywołań systemowych te punkty punc rozwią Czyli edr jesteśmy w stanie nie tylko zbudować sobie mapę połączeń do danego asu ale też jesteśmy w stanie przede wszystkim wykryć atak i to wykryć atak Nie na zasadzie plików tak jak to robi antywirus tylko jesteśmy w stanie

przeprowadzić pełną analizę behawioralną ciągły monitoring danej stacji i na przykład wykryć procesy które będą próbowały dostać się do tak jak w tym przypadku do plików Windows także jest to naprawdę potężne narzędzie które jest w stanie wiele wykryć i wiele przeanalizować No i to pozwoli właśnie wykryć chociażby tą technikę o której tutaj wspomniałem czyli analizujemy i procesy pliki i właśnie

zostało wykryte zagrożenie to samo wykrycie nam niewiele daje bo z reguły tak jest że atak starza się w najmniej oczekiwanym momencie dlatego kluczowe jest to żeby automatycznie wyizolować dany proces czy też daną stację z sieci zanim będzie w stanie

organiz tutaj znowu możemy wykorzystać rozwiązanie klasy edr które będzie stanie na przykład wyizolować procesy wrzucić do kwarantanny czy też zablokować ich wykonywanie pozwoli to przede wszystkim na odcięcie właśnie procesów które pozwolą atakując na wykonanie danej Tech

C te za systemów klasy które będą w stanie odizolować danego hosta na warstwie fizycznej na danym przełączniku czy po prostu wyłączyć port Pójdźmy dalej jeżeli

na inny plik czy też jeżeli jest w sieci to zwabić go na inny aset to jest ta sama decepcja o której mówiłem parę slajdów temu dlatego nie będę tutaj więcej się na niej skupiał tutaj maj proponuje wrzucenie de f czyli pliku wabika który będzie w stanie zwabić atakującego na siebie i w momencie gdy atakujący tego pliku w cudzysłowie dotknie to będziemy w stanie ten atak wykryć taki Deco File to może być oczywiście plik scheduler czy też kontap tak jak w tym przypadku ale to może być też na przykład plik który się nazywa płace pracowników 2023 i jest plikiem excelowy prawda Takie pliki jesteśmy w stanie na systemach hotowy generować i wrzucać czy to na właśnie

serwery plików czy też na konkretne końcówki na danych danych pracowników to też jest fajny sposób na wykrycie ciekawskich pracowników krok piąty to jest remediacja zagrożenia czyli przywrócenie danej stacji do pierwotnego stanu no i tutaj nasuwa się backup bo wiadomo że KC

odtworzenie danych w przypadku awarii dysku komputera i tym podobnych tutaj chodzi o odtworzenie na przykład pliku skeda czy też odtworzenie danych które zostały chociażby zaszyfrowane bo jeżeli mamy nie został oczywiście zaszyfrowany to w prosty sposób jesteśmy w stanie takie pliki odtworzyć w momencie gdy jesteśmy pewni że stacja jest już bezpieczna Z dobrych praktyk i też technik które tutaj ma proponuje następnie eksmisja eksmisja czyli odcięcie danego procesu danego zagrożenia od sieci czyli właśnie wyrzucenie procesu wyrzucenie danego pliku usunięcie pliku zrestartowanie hosta czy też właśnie usunięcie pliku któ powodowa zagro też jest domena systemów klasy edr no i takie rzeczy możemy na przykład zrobić na wspomnianym wcześniej Crow Strike czyli systemie klasy edr tak naprawdę z wyższej

półki jest to zadanie trudne zwłaszcza przy wielu stacjach zarządzanych Ale z pomocą systemów klasy edr jesteśmy w stanie coś takiego wykonać attacker to darmowe iowe narzędzie do otworzenia oglądania i edycji Flow ataków projekt Attack Flow zawiera zestawy przykładowych przepływów które mogą być przydatne do poznawania przebiegów ataków Dlatego bardzo Gorąco zachęcam do tego aby zapoznać się z gotowymi szablonami scenariuszami ataków podsumowują do spraw bezpieczeństwa skuteczniejszą komunikację i dzielenie się wiedzą co prowadzi do lepszych strategii i solidniejsze zabezpieczeń dzięki temu organizacje mogą ustalać priorytety swoich inwestycji w technologię bezpieczeństwa personel i szkolenie w oparciu o ich specyficzne potrzeby i krajobraz zagrożeń defend promuje przyjmowanie na lepszych praktyk i sprawdzonych środków bezpieczeństwa pomagając organizacjom zmniejszyć ryzyko cyber defend jest wend neutralny Co oznacza że

nie jest powiązany z żadnymi konkretnymi produktami ani usługami bezpieczeństwa co pozwala organizacjom wybrać te rozwiązania które najlepiej odpowiadają ich potrzebom taktyki techniki defend mogą służyć jako listy kontrolne dla dla osób planujących dla planistów bezpieczeństwa Architektów decydentów planujących i projektujących zintegrowane zabezpieczenia sieci C programowania architekci bezpieczeństwa muszą zrozumieć środki zcze stosowane przez organizacj aby były one efektywne z kolei teamowy muszą zdobywać wiedzę specjalistyczną na temat na temat funkcjonalności środków zaradczych aby umieć je omijać defend pozwala również organizacjom identyfikować druki w zabezpieczeniach i podejmować bardziej strategiczne decyzje dotyczące narzędzi bezpieczeństwa w przypadku organizacji rozważając nowe rozwiązania w zakresie Cyber defend przydatny przydatny jest to właśnie do analizy do rozważania ile inwestycji będzie wymagało wdrożenie środka zczego niezależnie od tego czy pomoże im to

zwiększyć poziom bezpieczeństwa czy też zmniejszy powierzchni ataku dlatego zachęcamy do tego aby zapoznać się z tą z tym frameworkiem i zacząć go używać po to aby poprawić bezpieczeństwo Waszych firm przechodząc do do zakończenia konferencji prezentacji Chciałbym powiedzieć kilka słów jeszcze o isc2 chapter Poland działalność polskiego chapter isc2 koncentruje się w trzech głównych obszarach edukacji organizujemy regularne spotkanie edukacyjne organizujemy konferencje C Day oraz prowadzimy projekty mentoringu i edukacji dzieci zachęcamy do kontaktu dołączajcie na nasze spotkania nasze spotkania są nasze spotkania są darmowe ponieważ jesteśmy organizacją non profit Jeśli chcecie również występować jako prelegenci pod nasze spotkań to dołączajcie i tak wspomniałem na początku prezentacji kilka słów o certyfikacji curity jest to certyfikacja która została która której wend jest

organizacja dla pierwszy miliona osób certyfikacja i materiały szkoleniowe jest darmowa Więc zachęcam do tego zwłaszcza osoby które wchodzą chcą przejść do Cyber lub też dopiero zaczynają stawiają pierwsze kroki w cy Security ponieważ jest to właśnie certyfikacja szkolenie takich osób które które rozpoczynają swo

obszarze przydatne linki które państwu mogą Jeśli chcecie więcej informacji na ten temat na temat metodyki Zachęcam do tego aby się właśnie z tymi źródłami zapoznać Dziękujemy bardzo za wysłuchanie naszej prezentacji i w razie pytań słż służymy gotowością Możecie państwo z nami czy to przez social media czy też mailowo czy też podczas konferencji onsite Dziękuję bardzo dziękujemy bardzo za uwagę i do usłyszenia Bardzo dziękujemy za uwagę w przypadku Gdyby pojawiły się jakieś pytania Zapraszamy do kontaktu mailowego gdyby była potrzeba wsparcia państwa przy doborze rozwiązania przy wdrożeniu defend w organizacji jesteśmy do państwa dyspozycji dziękujemy