Bsides Chile 2021 - Versión QUARANTINE

Show transcript [es]

diariamente se registra en chile- y algunos miles de ciberataques a empresas la tuya puede ser una y las consecuencias pueden ser desastrosas por eso hoy más que nunca tu empresa necesita estar protegida en infinity s ve a evaluamos y protegemos la seguridad informática de tu empresa nuestra metodología se basa en realizar simulaciones de eventuales ataques de hackers y evaluar el nivel de resistencia que tiene tu empresa frente a estas vulneraciones luego entregamos un completo reporte con análisis ejecutivo y técnico junto con el detalle de las vulnerabilidades encontradas y cómo resolver cada o el proceso concluye con una presentación presencial del análisis realizado adicionalmente es recomendable realizar consultorías periódicas para prevenir nuevos ataques cómo resguardar tu empresa agenda a una

reunión con nosotros definamos en conjunto los requerimientos del servicio terminadas las pruebas informamos los resultados de la simulación del ataque a través de un detallado reporte nítido por completo las vulnerabilidades mediante la aplicación de las contramedidas contenidas en el informe entregado al final del proceso si necesitas apoyo en la implementación de las soluciones también podemos asesorarte infiniti esp ciberseguridad para tu empresa

[Música] norte digital cloud es el partner estratégico que las empresas necesitan para solucionar sus problemas digitales con profesionales especializados en la nube de google cuenta con presencia en países de latinoamérica ayudando a empresas grandes medianas y pequeñas a mejorar la productividad de sus equipos y la seguridad de sus datos a través de la implementación de los servicios de google cloud la nube de google provee a las empresas las herramientas de tecnología más innovadoras necesarias para escalar y adaptarse rápidamente en un entorno dinámico obtén la libertad que tanto deseas con norte digital claro

[Música]

[Música]

no no [Música] 2 [Música] 2

[Música]

[Música] ah [Música] en un mundo hiperconectado y dependiente de la tecnología nadie está exento de un ciberataque y su impacto reputación al económico y directo a los usuarios de las plataformas tecnológicas estamos enfrentándonos a organizaciones criminales millonarias y con alta especialización lo que hace a la industria del cibercrimen incluso más atractiva que la industria de los narcóticos en cuanto a créditos económicos en avances dedicamos nuestro conocimiento y experiencia a potenciar los activos de información de las ciberamenazas contribuyendo a crear un mundo digital más seguro desarrollar las soluciones tecnológicas y de servicios flexibles y basados en una relación de confianza con nuestros clientes para eficientar sus costos y dejando que nuestros clientes se enfoquen en su

negocio nuestros servicios son diseñados para brindar una óptima eficiencia y resultados prácticos además de estar en constante actualización y adaptación gracias a nuestras asociaciones con los fabricantes de soluciones tecnológicas y líder a nivel mundial nos convertimos en sus manos expertos el cibercrimen es una realidad protégete antes que sea demasiado tarde [Música] 2 i [Música]

ah [Música]

2 aquí [Música] 2 [Música] 2

también a la hora [Música]

o

[Música]

m

wimax experience [Música] shriver

[Música]

sí bueno

hola bienvenidos a una nueva versión de visas y chile 2021 nuestra versión 40 después de tanto caos en el mundo un gusto de estar nuevamente contigo y vall como estas desde el campo gracias que estamos bueno les doy la bienvenida a toda la comunidad a los investigadores a los hackers de todo el mundo ha llegado el día ha llegado el día que tanto investigador comunidad espera ahora un poco le vamos a comentar cuál va a ser nuestra parrilla programática así que en eso estamos y vall antes de empezar podríamos comentar un poco cuál es el espíritu de beat site básicamente siempre decimos que es por y para la comunidad y dentro de él por y

para la comunidad este año nos enfocamos muchísimo en que todo lo que pudiéramos obtener fuera para la comunidad así es somos el lado ve así no hemos llamado en esta octava versión en las siete anteriores siempre hemos sido el adobe y siempre lo que hacemos y lo que damos es para la comunidad así que hay muchos premios hay muchas charlas hay muchos talleres en muchos training que son para ustedes y para ustedes al final reservan a los que están viendo la transmisión y para los que no han seguido durante esta 888 temporada 88 versiones que ha sido bisite y además comentar que también esto de la virtualidad no ha sido fácil para el equipo de bisite o sea porque el equipo

de design siempre había estado acostumbrado a algo más humano algo más cercano en la presencialidad así es ahora nos están viendo de todo el mundo y aquí aprovecho tomar un par de segundos a mi amigo de noruega christian billini gracias por estar viendo no aquí en chile un saludo así que estamos vivos para que des para que te des cuenta perfecto así que saludos al amigo de noruega te gustaría que viniéramos un par de comentarios que están acá perfecto vamos a un comentario a las ocho de la mañana netbook 92 que estaba diciendo por fin otro año a participar de be sites the snow donde será así colocar accidente chile si es de chile del sur de chile

después tenemos a centinela que dice goodbye por aquí carlos omar mendoza saludos desde perú así que saludos a perú a canet bot nos dice de temuco desde chile mira empecemos regalando yo creo que hay que no hay que regar hay que regalarle algo y cuando después vienes roy fokker que dice hola hola muchachos qué bueno verlos nuevamente pero antes de que partamos regalando lo que podríamos hacer es mencionar qué es lo que tenemos durante todo el día para regalar y cómo lo vamos a regalar mirá acá también para andrés es que nos está mirando a los que se genial participar del lado ve te parece igual que partamos comentando todo lo que tenemos para regalar

perfecto le doy el paso usted ya que tenemos para regalar muchas cosas y aquí tengo o sea recordémosle es por y para la comunidad y este año nos pusimos con todos los regalos para que en el fondo todos pudieran ganar algún premio si mira tenemos gift card tanto de amazon y a w s para regalar durante todo el día así que no se desconecten porque los que estén conectados van a poder ganar ya tenemos membresía d catch the box tenemos libros también para ganar audífonos y también poleras rockies y autoadhesivo de visa y también vamos a y vamos a sortear también durante todo el día y también tenemos también unidades de disco ssd también ahí que

también nuestro amigo felipe también nos regaló para poder regalársela a la comunidad osea recordemos que felipe hot de trichet tech es siempre es como el miembro ilustre de bi site es alguien que siempre nos apoya en nuestro plan b siempre sí así es yo quiero regalar me quiero regalar y hay que regalar yo creo que ese usuario que se conectó a las 8 de la mañana ocho usuarios que se conectaron a las 8 de la mañana bueno

centinela y ti que nos cuesten 11 el tiro los dos a contacto revisa sl punto hereje si están escuchando en estos momentos un netbook 92 y sentinel haití nos mandó en un correcto contacto besides el 'punto xavi site se les punto hereje y igual el líder supremo no les va a dar un regalito por estar conectada a las 8 de la mañana en nuestra transmisión de visas acá siguen apareciendo hartos mensajes mira carlos baeza nos pone un corazoncito grande con los besos tu amigo que dice grande y va a los saludos tenemos a fabián buenos días a fernanda hola hola fernanda bienvenida después tenemos a miku dice primera vez que participa en visas y saludos desde chile va a ser un

excelente experiencia a participar de visas y porque nos caracterizamos por la cercanía con las personas que participan en nuestro evento nos gusta estar siempre de la mano de quienes nos miran nuestras redes sociales están disponibles siempre vamos a responder los correos las redes e incluso nuestras redes personales y es algo de bisite o si es que en algún momento tienen algún alguna dificultad así es empecemos por el programa para contarle un poco qué va a pasar hoy o si todo si va el mensaje más importante mira espérame caldas saludos a ella bueno a tu amigo si me quieres seguir viendo puede ir a mirarme a youtube.com es la destinada con canción pero vamos calmando no

la charla gracias por la invitación hola desde peñaflor no nos piden que nos saquemos unos stickers ya vamos a hablar de eso pablo andrés y yo quiero regalo vamos durante el día después saludos desde rango barbara me dice me encanta todo estos saludos desde me pega bien que alguien nos tengan como de fondo para poder escuchar y hacer más amena en el fondo en el trabajo felicitaciones al equipo de visas y también aquí claro saludos igual desde mi trabajo la mitad de ella deja cada nos dice hola manuel saludos de excepción

así que eso es genial que como partimos y contamos directamente las charlas que van a ver hoy en esta sala general o contamos primero el tema de las poleras los stickers vamos a hablar de las políticas después de las charlas que van a estar en esta sala general ya perfecto y después de mostrar las charlas vamos a contar cómo van a ser los concursos y también después nosotros va a haber una persona de mercado libre que nos va a contar también lo de the light hacking o height day que está que está organizando mercadolibre a través de visas así que ahí podemos esa es la pauta perfecto entonces hablemos de las poleras baby site tenemos una cantidad

para regalar de poleras de miss ice y también entiendo que tenemos yo kiss y stickers así es así que cómo va a ser la forma de ganar durante la transmisión en esta sala general vamos a estar lanzando códigos ya para cuando aparezca en el código los que nos manden un correo o que se inscriban en la página con este código bueno vamos a poder mandar la polera a 7 región y si es de la región metropolitana lo vamos a hacer un un día o dos día d qué vamos hacer picados en algunas en la universidad mayor y ahí vamos a igual puede retirar suponer a que para poder concursar lo que tienen que hacer es ir a la página de deeside

se le punto hereje tenemos un botoncito que dice concursos que tiene un google forms y nosotros vamos a lanzar este código pero ese código va a tener validez sólo 10 minutos eso quiere decir que si después vieron la retransmisión o alguien les soplo después de esos 10 minutos no es válido así que tienen que estar muy atentos a la transmisión de hoy y por ningún motivo desconectarse así es que parece que vayamos inmediatamente a mostrar las charlas que vamos a tener hoy en nuestra sala general perfecto vamos con la primera introducción al ética del hacking de nuestro amigo mateo martínez así que va a estar muy interesante esa charla así que no no va a empezar de la

introducción así que para todo el público presente entonces hoy día tenemos a las 10 de la mañana en horario chileno en horario de argentina introducción al ética al jardín con mateo martínez a través de este mismo links nuestra siguiente presentación que tendremos el día de hoy en testing con go así que con carlos uva también hay un excelente expositor nos va a presentar esta charla a las 11 am de chile y argentina así que ahí también vamos a estar presentando leaf carlos y también tendremos a las 12 del día automatización avanzada de inyecciones se cuele con marcelo burgos para que todos estén atentos y puedan participar cracking hasta services así que ahí con budget ahí creo que está en la charla

más espera yo por lo menos soy un admirador de ballet así que en ese sentido estoy esperando su charla creo que hacer va a romper así que ahí nos va no nos va a enseñar así hacer scratching a través de telegrama de esto yo tuve la fortuna de ya ver la presentación de valles y es una de las charlas más prometedoras diría bayern también es bien misterioso entonces yo creo que va a ser una excelente presentación así que a las 4 de la tarde va a estar aquí en nuestro amigo galleta aquí en bici yo me acuerdo cuando lo entrevistamos en roca y ese ese día y ganó el bueno participó en el ctf y

también digo muy buen muy buen feedback en ese spf que hicimos de ataque y defensa así que de hecho se lució porque yo me acuerdo que cuando la entrevistamos en rockies él no quería que lo entrevistamos y después no no lo podíamos parar el de bajo perfil así que su charla yo creo va a ser una de las mejores esperamos espero así que sea igual te parece que te comencemos a conversar de este life hacking pero rodrigo no está esperando así que ahí está rodrigo bienvenidos estamos disfrutando este 22 también y bueno rodrigo comencemos hablando de que es el life hacking de mercado libre les cuento un poco ya este segundo año consecutivo que al menos lo hacemos con

visas el elemento del ataque hace ya varios años que estamos haciéndolo de forma regional en varios países impartimos con argentina y brasil chile fue el tercer país que estuvo haciendo este tipo de eventos en la región y ya ahora último en colombia méjico también lo empezaron a hacer segundo año que lo hacemos con visas y este año ha sido espectacular la verdad se inscribieron más de 20 hackers para poder poner a prueba la seguridad en la que nosotros trabajamos día a día en nuestras aplicaciones tanto el mercado libre como el portal inmobiliario y mercado pago hasta el momento van al menos 88 de los chicos han encontrado algún álbum finding dentro de nuestro nuestras aplicaciones tanto aplicaciones móviles

como aplicaciones web y nada la verdad que se ha venido estamos súper súper bueno elementos hasta este momento hemos duplicado al menor bounty de que entregamos el año pasado hasta ahora esperamos incluso que aumente hasta el tema y nada vamos de una cantidad ya bastante bastante fallón de los chicos y todos súper bueno y bastante técnico así que súper felices con el desarrollo del doctor rodrigo el evento cuando partió cuando cuando finaliza si el evento dio inicio formalmente este lunes de esta semana de hecho a diferencia del año pasado dimos un par más de días para que pudiesen estar realizando a los chicos y pudiesen conocer nuestras aplicaciones y poder quizás encontrar finding de mayor

criticidad y hasta ahora no hay o bastante bien desde el lunes hasta hoy a las 4 de la tarde van a poder estar reportando file bióticos perfecto rodrigo sí creo que tienes una presentación para mostrar y creo que ya hablé casi todo lo que venía la presentación así que quizás lo único que me gustaría mostrar en este momento estos tres que tenemos ahora si me puedes dar a ir a pasar la presentación y la verdad que el top 3 son el top de chicos que hoy existen en el ranking de the hacker one de chile así que felicitaciones a los tres que le han dado duro a mercadolibre estos días y la verdad que los precios súper súper

bueno hay seis sándwiches y roberto felicidades esperamos que esta tabla se mueva un poco más ya al final del día así que el desafío de ellos que se mantengan a llegar al cierre de la jornada rodrigo y podemos saber de qué países son estas este top 3 si el evento es solamente para chile y para chilenos en chile y estos chicos son al menos están en el top 5 de hackers en hacker por chile en él así que no bastante feliz de hecho de que yo esté participando y que no estén en berlín y que han enviado en estado bastante entretenido y desafiante de revisar lo siguiente muchas gracias también me gustaría saber en promedio

cuánto dinero han recaudado porque en el fondo n uno podría pensar que claro efectivamente están buscando vulnerabilidades porque eso no les gusta pero en realidad no es así no podría montar el momento punto dinero entregado mercadolibre en sólo el evento viral que no hemos cerrado en los números pero el año pasado entregamos el que cuatro mil dólares devolución total en el evento y en este momento llevamos próximamente más del doble así que se viene bastante bastante bastante excelente y cuéntanos por ejemplo el día de mañana alguien encuentra una vulnerabilidad de seguridad del mercado libre o en algunos esos sitios asociados cual es el conducto regular para notificarlo porque normalmente tenemos que entender que el mundo de la informática no tiene muchas

habilidades blandas entonces desde el lado corporativo cuál es la manera correcta de no haber una vulnerabilidad no me quiero adelantar mucho a la tarde hay una charla de hecho que habla mucho de cómo manejamos el programa de voz ponte escriban en mercadolibre y yo creo que los chicos les van a estar contando en mucho mejor detalle cómo recibimos lo report y cómo hacer esos recortes hoy es lo que te decía hacker one es la plataforma que utilizamos para recibir reportes hay un gran número de testigos que está probando día a día de la seguridad de estado libres y no esperen a la 1 de la tarde y ahí van a tener mucho mucho mayor detalle de los tipos

que administran el programa y eso no nos queda que en esto sí que hay ahí pueden hacer todo ese tipo de productos

perfecto oye todo súper claro me imagino que también vamos a durante el transcurso del día vamos a ir viendo cómo va avanzando esta jornada la idea es que a la una de la tarde después de la charla quedarán los chicos de bones que van a contar también un poco como 'elemento haciendo un arte y la idea es que al cierre de la jornada tanto desire podamos presentar el resultado final del evento así que nosotros también estamos corriendo contra el tiempo porque tenemos que revisar esa primera idea que llega y la cerrando con los chicos esperamos tener mayores novedad el cierre de la tarde perfecto no sé si quiere hacer alguna pregunta no me quedo sumamente claro esperemos

para una tarde que nos cueste un poco más los detalles así que gracias a rodrigo nuevamente hablemos de los talleres los training es como la verdad es como los casos que teníamos perfecto hablemos de los talleres y los training cual quiere mencionar pero antes de esos días sebastián romay y se asuman sí pero en cámara pero tenemos a mauricio tapia tenemos le quita al presidente fundador así que lo vamos a sumar y aquí está tan temprano trabajando el líder supremo líder supremo como ésta buenos días buenos días todos gustan todo bien bien bien partiendo otro año más con bisite a seguir nuestro amigo deber está hablando de la vida y este rollo tanto tiempo viviendo en el campo

ha dejado de gri a santiago entonces está siguiendo en esas cosas hablemos hablemos de las sorpresas que tenemos para esta jornada de guía y donde la actual adelante algo así que comentemos los dos talleres los training para contarle también que hay ahí y vamos a estamos bueno comentemos los hay bueno tenemos hartos talleres y training tenemos en total 83 ming en diferentes horarios y le doy el pase a mauricio para que nos comenten cuáles son los nombres de nuestros training hoy a las 10 de la mañana de 10 de la mañana a 14 ahora vamos a tener a césar soto con el taller y persistente your playing with the internet pen testing now 10 también en paralelo va a estar de día

12 héctor norambuena que es el sitio av de eventos con la importancia de conocer su postura de ciberseguridad través de un framework como lo es el cis control ahí invitación para todos los oficiales de seguridad para todos los que están relacionados al mundo de la ciberseguridad que quieren hacer como un análisis de cómo hoy día es la postura de su organización con respecto a este framework va a ser bastante interesante a las 10 de la mañana también parte o todo el peine que hacemos de los maestros su cabra hasta las 5 la tarde que no va a estar a cargo de gastón tot que es un pet testing mobile para android así que hay quienes se inscriben

en ese van a tener una jornada pero muy muy extensa a las 11 de la mañana parte víctor si sabe qué él trabaja en kaspersky y de grados vamos a tener un taller que se llama kaspersky interactiva y protection simulation experience o como siempre lo hacen los caminos de kaspersky se denomina acá ips de las 13 horas ya en la tarde vamos a ver espacio entre las 14 y las 15 horas para que todos vayan a almorzar entre las 15 a 17 horas vamos a tener este amigo mateo martínez también haciendo el training si a hakim de librerías de opensource ya también a las 15 horas a partir de 15 a 16 horas va a

aparecer jaime gómez con un taller que se denomina script o pick up larga vida al m de 5 y 1 y finalizando las jornadas de training hoy día o de talleres va a estar nuestro amigo fernando con ischia con una introducción atlética al hacking desde las 4 hasta las 6 de la tarde en este taller hace unos días en conversación con nuestro amigos de rock it que nos preguntaban cuál es uno de los talleres cual solo de las charlas que deberíamos que la gente quiere meterse en el mundo de la ciberseguridad de dice estar presentes bueno este es uno de los talleres que está realizando fernando donde hay una introducción al ética del hacking para que empiecen a

conocer cuáles son las tendencias cuáles son las herramientas como son las formas de explotar las vulnerabilidades y ahí fernando a estar según seguir bastante interesante ese es la jornada de talleres que hoy día tenemos para todos los amigos que lo están siguiendo en bisite y lo que son las charlas que van a estar en el escenario general o la votación general ya la bueno ustedes ver en el mismo en la página y también los vamos a estar comentando durante las jornadas de hoy bisite 20 21 40 y también también déjame antes que metros poder comentar que durante el día vamos a tener diversos primero íbamos a tener diversas formas de mitigar esos premios así que

ahí lo invitamos a todos a seguirnos durante la jornada porque van a ser diversas las formas de obtener algún premio este año en visita les voy a poner en aprietos a la organización ya josefina mira con una cara hace

quiero regalar yo sé que mucha gente quedó fuera de los talleres y los training los primeros los primeros que se copó yo sé que mucha gente quedó fuera entonces si no están viendo y quedó fuera de alguno está ayer que no describan y nosotros hacemos el cubo perfecto juego [Risas] o igual para las personas que quedaron fuera de algún taller y quieren participar porque empiezan en los próximos minutos quedado el caso para poder inscribirse a los que empiezan a las 10 de la mañana a donde escriben a contacto a revisar este punto de hereje y digan no al taller que quieren asistir y ahí yo lloro lo regaló un cupo mauricio te quieren quitar el lugar del

líder supremo no hay problema en problemas no hay líderes pero como él está haciendo el regalo él mismo los va a inscribir a todas las personas que nos escriban a contacto a baby safe cl punto elige a todos quienes nos describen y si quieren sumar alguno de exteriores que mencionamos hace un momento atrás nuestro amigo de los va a ir a recibir al taller personalmente nos va a dejar ir en el asiento online con nuestros speaker y lo más probable que también iba el baile personalmente dejar de una polera y un gorrito sobre todo los que están cerca de maría pinto los valores están regalos regalo en navidad mira yo estoy preparado ya de navidad y estoy ya verás

el correo cuál era el correo design cl en contacto a misa sl punto o hereje muy temprano todavía se nos mezclan los correos y ahora que está el mauro mauro podemos repetir cuál va a ser el procedimiento para el concurso del día de hoy mira mira aquí el robinson lo que te dice igual yo seguro ya este plano el hecho aliza el café [Risas] bien sólido de liga no tiene que hacer la taza yo estoy aquí así que ya están siguiendo de curacaví de ver que estamos cerca estamos cerca dice vamos cerca de maría pinto bueno mauro y en el fondo de la manera de regalar las cosas del día de hoy es mi site va a

ser la siguiente vamos a lanzar un código aleatorio que va a durar sólo 10 minutos van a tener que ir a la página de vie site cl punto hereje donde está el botón concurso a esquina superior derecha rellenar el google forms iba a durar sólo 10 minutos como ya lo repetido así que para los pillines que no estén mirando la transmisión y algún amiguito les haya soplado ese código va a quedar invalidado porque sólo va a durar 10 minutos qué opina de su líder supremo parece genial me parece genial este año tenemos muchos regalos así que pero también que la gente no esté siguiendo y esté compartiendo la url de la transmisión en vivo y vamos estar todo el día

acompañando acompañándolos en en big sight y ya no tenemos carritos de completo logro podemos mandar completito así de manera online pero si va a estar entretenido de que las que estaría participando y se vaya llegando los regalos que vamos a estar teniendo durante la jornada son artes tipos de regalos van a de regalo tanto físico en el proyecto es tarjeta es una cifra bien bien buena bueno y como siempre las podrán ayudarnos javier supremo por supuesto puedes por supuesto

si en el campo no hay dorado les sirve y [Música] bueno podemos repetir los premios que hay para hoy mauricio mira premios de los que recuerdo porque hay muchos hay un listado muy acuerdas del listado mejor y a ver si voy pero mira cliente incentivo van a ver gift card de amazon no no va a dar el monto porque ahí vamos a esperar que se lo gente se entusiasme pero un monto no menor van a ver una membresía ya van a deponer as van a ver libros de que ese lugar van a ver audífonos van a ver unidades discos duros externos también ahí y ya los fuertes fuertes que vamos a tener alrededor como de riesgo un poco

más de íscar de amazon por un montón bien este tenía varias gente puede hacer sus compras y también al término del taller de de estor norambuena va a sortearse que un teclado mecánico para quienes estén en el taller así que como lo pueden ver son hartos los premios y durante el día vamos a ir diciendo cuál es la forma de poder ganarse alguno de sus premios y para que se queden al final de bisite para que no se vayan temprano va a haber un premio final que son va a ser un curso de microsoft así que también nos vamos a dar al final de la carrera hasta el último día i

por qué comida andes teniendo la casa emilio comentario si quería mandarle un abrazo gigante gigante porque la veo conectada y también están preguntando por ella a la vale villalobos a nuestra lista saludos de donde estés conectada así que hay la barba nos falta otra mujer más en el equipo la próxima tenemos [Risas] un tremendo beso y abrazo a la vale que está haciendo patria ya en canadá mira tenemos desde noruega desde noruega y canadá estamos internacionales jose que nos jugamos un regalito vale el que está en noruega que podría ser el que ya regalamos dos cosas así que tenemos que esperar pero si el amigo de noruega hemos sido durante toda la transmisión claro le prometemos un

regalito el excelente día de los completos llevamos calmando nos como mauro vamos leyendo los que están saliendo en cuanta ya cada mano al toque éxitos y vale en este nuevo desafío la vale nos responde siempre hay con ustedes chicos un corazón para el aval buena cabros saludos desde viña del mar acá dice de tamales a noruegas y [Risas] richard el teclado la lleva este es para ti leal a mauricio mandó un saludo al club de los niños por su esto daría a todos los niñitos un saludo grande mira por acá desde córdoba argentina representando abisaid argentina caldito queráis buen amigo ahí el hombre el que estamos viendo pits hay tener gente tienen sigue saludos también

repitamos coloquemos ahí en pantalla en el correo electrónico muchas personas preguntan por él por el correo electrónico donde pueden enviar donde pueden escribir bueno como lo dijo ahora y evans es contacto y sites el punto o hereje la vista en pantalla ya están llegando correos ya de los cursos así que una vez que hago hoy ayer hay hartos saludos tanto tenido en internet iba el sacrificar ahí les preguntan para el concurso pidiendo el código de la conferencia y ronny le manda un saludo a iván le dice que le compro un huesito la busca para que no esté ladrando yo solo gritos muertos de hambre lo vamos a denunciar más regalón esto bien saludos a todos

por parte de jaca y a todas las mujeres de la ciberseguridad un saludo grande también como saludó al equipo deja cada mujeres en ciberseguridad que es un gran grupo galácticas de bonds y también hay que mandarle un saludo también otra organización grande de mujeres en ciberseguridad

ya chicos yo los dejo a ustedes transmitiendo porque gracias al voy a inscribir a las personas a los talleres así que sí

a salir del envío como como los incluye el taller después después de incluir a la sang avísame dice y los que estamos en taller como vamos a ver el tema del código hay regalos exclusivos para las personas que están en los talleres así que no se preocupe tiene posibilidad de concursar así es ellos están asegurados así que así que si a las 10 así que hay que presentar nuestro próximo expositor la carta vamos al mando no digamos preguntas imaginarlo ayer en donde los puedo ver donde puede ver los talleres y mira los talleres como dijo aquí nuestro amigo de hoy y como sabemos fueron los primeros que los cupos de los teléfonos el primero que se llenaron así

que ahí la vía recomendamos mandar un correo a contacto real y seis puntos el punto hereje de unos 40 y el que te interesa y gracias a nuestro amigo igual que se le ocurren ideas en pantalla que se sale de todo libreto de toda planificación vamos a ver si podemos hacer un cupo de vida para que te inscribas asiático pausado mira por aquí se nos apareció más y hablamos de él llegó muy tarde cierto creo que tengo haciendo terminando la charla anoche etc tienes un hombre de campo entonces un hombre de trabajo un hombre de trabajo hago trabajo en la tierra ahora parece que nuevamente mostremos y es lo que se nos espera a las 10 de la mañana

ya no pensemos bajo aguán de introducción

bueno a las 10 de la mañana como lo habían visto nuestro amigo mateo martínez con una introducción atlética al hacking parte y abre está bisite con este taller podemos decirlo no hablamos más feliz de una buena charla pero está en las charlas está en la charla porque también vamos a poner esto y el que también instruccional y tica al hakim esto estará abierto para todo el público que no esté siguiendo es gratuito tal como lo dijimos en otro día para todo lo que están sumando al mundo la ciberseguridad algo sufrientes upson no podíamos partir con algo tan tan [Música] como dicen volviendo a lo básico volviendo como a nuestro inicio a nuestro origen es más digo va a abrir

hoy día la jornada hablando de esta instrucción al hakim así que todas las personas que nos preguntaban los días en el rock it cómo podemos partir cómo puedo meterme en el mundo de la ciberseguridad aquí está para ustedes esta charla de mateo martínez sí que está súper interesante es gratuita lo invitamos a seguirnos a seguirnos en en youtube y jose de vídeos y también pues tienes a mano el link para que las personas y los vamos a ir compartiendo por todas las redes sociales de big sight instagram twitter facebook linkedin vamos a compartir el chat para que se puedan sumar a esta charla de mateo martina exacto y básicamente pueden ir a youtube.com y site chile inmediatamente va a aparecer

una cajita donde va a salir que estamos transmitiendo en vivo bueno importante también comentarles inhibir tenernos like que la transmisión suscribas a nuestro canal porque también seguiremos durante el día comentando las muchas novedades que se vienen para avisarles bisite no sólo se va a quedar con la inferencia una vez al año sino que vamos a estar trabajando arduamente para poder seguir fomentando la ciberseguridad y vamos a tener nuevas y nuevos proyectos

así es el año 2022 esperemos esperamos esperamos estar nuevamente en forma presencial ya era lo que siempre nos da la bienvenida a la universidad mayor y ya queremos tener ahí el carrito completo que mucho mucho creo que lo mejor que no lo más sonado es que siento completo así que esperamos que se pase la pandemia y voy a mostrar presencialmente el año 2022 así que así que a vacunarnos todo para que podamos presenciar que nos den un abrazo y conversemos mira llegó a mateo por acá mateo bienvenido avisáis 2021 comenta cómo andan los días más felices pueda acompañarlos hay que agradecido y como decía recibe de buenos realmente de cuidarnos todos y ojalá el año próximo

para borrarnos un abrazo compartir un café una cerveza tanto que cuando hace falta no sigue nada que agradecerles y felicitarlos nuevamente por un año de visa el chile para pasar por acompañarlos así que de vuelta súper agradecido y bueno felicitaciones y que sea un excelente evento recién estábamos comentando que tus charlas se llama introducción al epic al hacking que una charla en el fondo donde todos van a poder cómo dar sus primeros pasos en que es en el fondo la ciberseguridad exactos o final debería de ser una hora introducción con lo difícil que es esto pues es tan amplio hoy en día no el tema de hacking es decir hakim ético es algo tan tan amplio porque es aplicaciones

móviles apropiaciones web o infraestructura bien en temas de comunicaciones wifi youtube y seguimos creciendo en la cantidad de tecnologías en las cuales aplica este tema tan genético sumándole eso toda la cantidad de técnicas y tácticas que hay para cada uno de los temas específicos de para cada tipo de tecnología así que bueno intentaré hacer un resumen rápido para los que quieran realmente dar sus primeros pasos o refrescar algunas de las ideas o simplemente ordenar alguno de los conceptos o herramientas que puedan conocer así que sí excelente la idea es justamente hacer una pequeña introducción lo más ordenada posible para los que quieran dar sus primeros pasos que faltaba gente nos falta gente joven falta gente que se sume

que faltan profesionales para cubrir todo lo que necesitamos los dioses dios todas las empresas corren por detrás es difícil cada vez contratar hay muchísima rotación porque claro va subiendo en las necesidades van apareciendo errores nuevos y nos quedamos sin gente entonces tenemos que motivar a los más jóvenes de que se sumen a este tema tan apasionante de diversidad que todos estamos acá obviamente nos apasiona pero tenemos que seguir contagiando y sumar más personas y que se pongan rápido a tiro de las necesidades técnicas que tenemos hoy en día perfecto entonces mateo nosotros vamos a dejar la sala para que puedas comenzar y puedas dar charlas te deseamos mucho éxito y al término de la presentación va a haber un

espacio para preguntas donde vamos a conversar un ratito contigo valor excelente éxito

es a todos un minuto simplemente para compartirlo

voy a estar viendo en la presentación pero que escuchen y estén viendo respecto a plantación toda la prestación que vamos a ver ahora la pueden descargar editar link a bilic y abajo a la izquierda si lo ven prestación descargable desde https bit.ly 3 x 5 x 69 bien así que los invito a que les carguen para que puedan avanzar también al ritmo que quieran y les quede también de referencia hay varios links para los enlaces como decía recién en la introducción la idea es una pequeña charla bien ahora del cos introducción al hakim de cómo empezar este mundo de ética de hacking y ustedes comentaban la complejidad que tiene esto es tan amplio tan grande

inclusive uno a medida que se va metiendo en estos temas en esa sensación del tauro sabe menos no causa de menos cada año le falta más por aprender todos los días aparecen cosas nuevas a que está estudiando continuamente con lo cual lo que les de hoy seguramente sea viejo y obsoleto mañana y haya que aprender nuevas técnicas prácticas bien de lo que hay pero el concepto de la filosofía la metodología que vamos a ver perdura un poco más en el tiempo un poco las motivaciones perduran un poco es el tiempo tengo que tratar de hacer un poco de poco ahí y algunas herramientas y conceptos que hoy son básicos y que todos tenemos conocer y

con los que quieran empezar es una forma práctica y rápida de disfrutando así que por ahí va a ser un poco la charla en ese sentido lo primero que hay que admitir es bueno tener los conceptos no claros de la ética de la moral la integridad tiene el profesionalismo las metodologías las técnicas todo lo que comiendo como todas las cosas de la vida se puede usar para bien para mal el cual los circuitos tomar este camino desde el profesionalismo de tener una carrera en ciberseguridad bien son bien pagas hay mucho para hacer que quiera generar sorpresas tienes que quieres es consultor lo puede hacer y quiere sentarse en el escritorio y estar monitoreando trata súper avanzadas

también puede hacerlo es súper amplio entre líquidas el entrenador necesitamos gente que trabaja en sido cuidado en el rubro donde siendo más cómodo de lo que quiera ser tan exigente como quiera él pero dentro del contexto de vías trabajar justamente me acepte las técnicas de hacking que son iguales en las que están usando hoy atacantes ideas poder conocerlas y poder probar los sistemas y usarlos justamente como un control de auditoría de una prueba técnica con esa visión muchas veces ofensiva de lo que está sucediendo en nuestro contexto cuál es nuestro nivel de riesgo y de exposición y asia carlos depende un poco de la estación donde estemos parados bien entonces dentro de esto a la idea que les decía

de lo amplio que puede ser esto hay lugar que es interesante referencia que también para los que no lo conozcan un buen lugar de entrada en lo que es y tratar como como un framework donde los plantea las telas y tácticas que van utilizamos atacantes en cómo mapear un poco de ataques y que a priori es nuestra hoja inicial de ruta de técnicas y tácticas a aprender a conocer el concepto de las herramientas cómo funciona qué es lo que genera por tras cuál es el riesgo bien entonces a partir de ahí empieza hay como varias vistas de esto no desde la parte de bueno que probar nuestros sistemas cómo hacer la ejecución bien también cuando tenemos un

ataque podemos cambiarlo para lo que es ataque o cuando vamos viendo también las tantas tareas del proyecto y las no se mate o como un lugar como ven es amplio esto de hecho es el mapa completo reducido para cada una después hay hay sus secciones dónde pueden ver cada una ley sí pero simplemente para empezar un recorrido de lo que se trata esto genético significa la primera columna habla de reconocimiento bien nos plantea 10 técnicas de reconocimiento después de lo que generación bien y desarrollo de alguna técnica bien ese ingreso inicial después la ejecución de lo que son temas de persistencia y empiezan dos temas ya ve claramente privilegios movimiento lateral generación de credenciales evasión bien y aparte a y temas de ella

de persistencia no de cómo encontró la excitación de datos y en el impacto pues tener finalmente técnico por el negocio pero les queda eso como para ir tener un lugar de referencia de celebrar de cualquier tenista que es que hay y cómo se ha perdido eso a su eje o tenemos que cruzar con las múltiples tecnologías en las que nos encontramos cien días con lo cual el rubro no de hakim ético es es realmente amplio y necesita mucha dedicación después de the wind soul no experto en ciertas tecnologías en ciertos tipos de técnicas de ataques bien que muchas después se repiten y son comunes y venían sea parte de nuestra metodología entonces para pararlo para esto hay muchos que se confunden en

el mercado no a mí este gráfico del manual se bien bien práctico porque por un lado nos habla de lo que es un escaneo de un escaneo automatizado en cuanto a los escaneos no hablamos depende este y no hablamos de joaquín ético hablamos de alguna herramienta que tiene ciertos chequeos y aquí nos va a dar una visión propia que esto nos permite escalar bien hoy con temas del box por ejemplo donde tenemos inicios continuos y demás necesitamos ser muy muy rápidas y son imposible hacer un dt argentino inventes automático porque no lo va a hacer la tarea manual siempre va a ser imposible estar atrás de cada una de ellas con lo cual es un trabajo en conjunto no es

algo mejor o peor son tales diferentes el elp en destino es canarias una persona algo manualmente un equipo de trabajo todos los días viendo cada release ahí estamos herramientas pero siendo en dudas hay cosas que la vida no va a detectar y ahí empieza la tarea de repente está donde está y no vamos a comer un poco más amplio todavía bien donde vamos a poder hacer pruebas exhaustivas buscando fallas en la lógica del negocio bien tratándose explotación con lo que hay conocido sino creando scripts propios bien se vuelven un poquito más y empieza a aparecer diferentes técnicas ahí se habla de primero lo que es el box de caja negra es decir un ataque con esa visión fedesiba de un

tercero que no tiene mayor conocimiento de lo que está atacando bien sin credenciales etcétera bien si información de arquitectura y realmente esa profecía este atacante externo después entra por otro lado está lo que es white box esa casa blanca donde tal vez y politizamos no credenciales de estructuras diagramas inclusive el código y nos lleva a ese extremo derecho de corregir en el código la vista y poder revisar el código a la forma óptima para buscar unidades tal vez más compleja a veces o no pero con toda la vista es mucho más simple detectar dónde poder punto de partida y detectar vectores de amenaza en el medio está de grace box en donde poder conservas credenciales algún tipo de

conocimiento algún tipo de acceso hay en la parte con playa ciencia la parece toda la parte del cumplimiento tras el interrogatorio cumplimiento normativo que los pies ciertos controles cierto nivel base que tenemos pero no asegura nada y él no es un control técnico no es una simulación de ataque igual es parte de lo que complementa todo esto que estamos estamos hablando y después aparece lo que es hoy equipos de retina y lo que es esta simulation que hay herramientas también para eso y ahí equipos dedicados es el serra team con esa visión continua bien de revisiones y a partir van saliendo nuevas unidades y también haciendo evitar esa explotación entonces aparte de eso empieza a

trabajar en lo que es esa base de la pirámide bashar escáner autoridades del análisis continuo de dos partidos a base y un buen destino debería ser el resultado de una herramienta esta batalla mal tanto desde el servicio bien como desde que lo solicitas si nunca dices que anegó unidades y también no me convenga contratar con testigos y no esperar a correr unas cavidades me basan en los datos en escala durabilidad el secreto que contrata como servicio ejecutarlo con herramientas después si entramos a la etapa de pen textil bien cuando eso está superado bueno el puente que es la foto en el tiempo como decía mañana esto puede cambiar pues está obsoleto el frente externo si todo el pen testing al no ser

trabajo depende sting continuo depende esta infrecuente hasta trabajo de retina con títulos y después dándole ese contexto después de inteligencia de amenazas entre qué está pasando el contexto social con lo cual hay un poco el de lo que planteaba de los conceptos y en presentar algo y en cada gestión de unidades en escaneos unidades con lo que está en testing bien y bueno después empezamos a la etapa de metodología toda la parte inicial de un puente es que alguien debes definir cuál es el alcance en qué horarios o a trabajar bien si pasa algo a quien se reporta con quién se comunica y después en esa parte de destino donde el trabajo de identificación del rendimiento y

contexto bien de numeración de búsqueda nos de fuentes abiertas en buscar algún tipo de evidencia partida y siempre el trabajo de problemas ya no del escaneo de análisis de unidades y búsqueda de posibles vectores de explotaciones bien para después pasar un trabajo de reportería esto es para resumirlo claro empezamos una trabajo de reconocimiento que esto también si nos vamos algo más amplio puede ser buscar menos sociales buscar en la página web buscar quién es el director quiénes son los gerentes y expandir un poco más y vamos a seguir técnicas también por ejemplo de ingenio social en las pruebas el acceso físico pues también se ve un poco más amplio bien dependiendo de del marco del hacker

o el estemos dando después temas de caneo intentos de acceso después empieza la parte de obtención de accesos cuidar eso que se después el borrado de huellas como tal después bueno la parte de conocimiento siempre se habla de dos tipos no el pasivo y activo el pasivo paciente cuando la contraparte no se va por enterar que alguien está analizando esto a través de una navegación vuelve atrás un proxy por ejemplo desde la información que está pública en redes sociales o en portales públicos informaciones en sitios como yo dan oscenses no voy a hacer mucho foco ahí porque se dan muchas charlas que también para que estén iniciando google eso ganancia el usuario prueben un poquito

vinculen por visitas les va a dar mucha información de contexto bien de lo que está transformación de escanean ellos mismos y nos dan resultados de unidades con lo cual es un punto también de búsqueda y análisis pero el tercero no no se entera que ésta ha sido genial después si la parte activa en busca de sus dos niños un espacio y un crawling de los sitios web es bien ingeniero social donde haya un tipo de interacción ya sea personal o virtual en que es algo que del otro lado podrían darse cuenta que están bajo una prueba bajo un análisis en el camino de las trabas básicas buscar direcciones ip activas y buscar servicios activos identificar qué

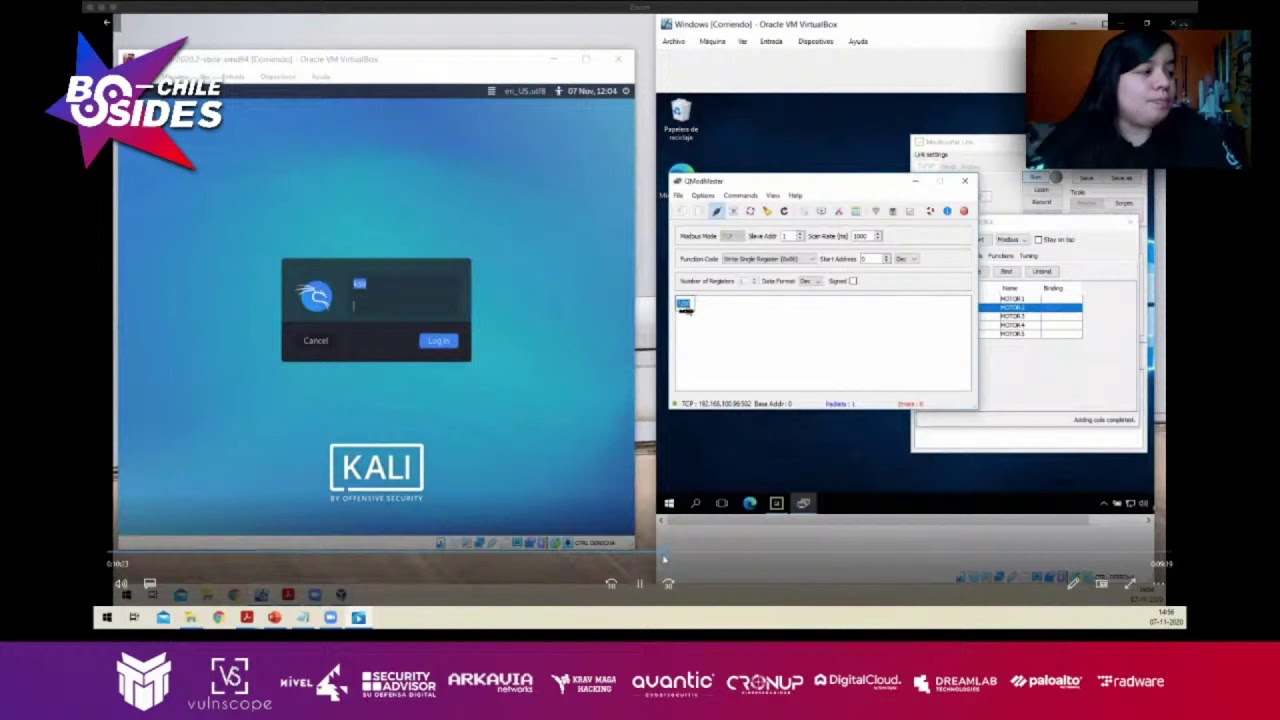

servicios corren por detrás ese concepto que habla de una desgravación de tomar lo que nos dan servicios bien fingerprinting vamos a poder escuchar también te hablan desde nuestras huellas que va quedando de los sistemas y después sí empezar aparte de buscar unidades los invito que vayan armando laboratorios para empezar las clases es muy útil general laboratorios allí hay una instrucción que es cali linux como base hoy de cualquiera que esté trabajando aquí no que quiera empezar en allí tiene que conocer que linux se descargan obviamente gestiones y no quiero traer esas discusiones de que a mí me gusta más para roto o todo el cual lo cual distribución o armar los poner es perfecto cambio que tiene muy fácil

de mantener los paquetes se actualizan está muy bien mantenidos bien sin mayores en detecciones de unidades oye en el tiempo así que se los recomiendo como una herramienta para iniciar después cada uno decidirá por qué camino ir pero hay tienen muchas herramientas instaladas es fácil entonces hay mucha documentación así que es un buen trabajo les recomiendo dos máquinas para descargarse con ambientes vulnerables una máquina de obras pro con watts muy lentamente en la parte de aplicaciones en web vulnerables para conocer las técnicas justamente las unidades y riesgos más conocidos y las pymes pues esta meta es potable en una versión 3 bien que también tiene y hay un 12 también para validar que sigue siendo vigente para atractivas iniciales

donde puedes casar escaneos explotación bien con muchos componentes infraestructuras vulnerables las herramientas más básicas o whatsapp un proyecto abierto donde van a ponerse un escáner de unidades utilizado como proxy de intercepción para analizarlos me cuesta ahora profundizamos un poquito sobre eso y además como herramienta también inicial para detectar puertos abiertos servicios etcétera bien de la cuencia de cali y más que nada de herramientas pre instalados la parte actualización que él así que ideal para esto de lo que se anima como herramienta base a ver hay como dos herramientas que son las básicas iniciales de magnet cut obligatorias y básicas y ser práctico y familiarizado y emprender en los parámetros cómo funciona básicamente lo que hace es trabajar un poco los con los

ecuestres se puede empezar a cortar un poco en el sánchez de tres vías de ssp para tratar si el otro lado hay un servicio activo no bien y qué tipo de servicios están filtrados los puertos 70 y podrán echar puertos abiertos en que tú eres interesa entonces van a poder hacer diferentes técnicas bien justamente para identificar los puertos van a poder se cale o se vende los puertos del lunes de 5.185 y a partir de ahí pasar a una ip específica o un rango de ip se viene para poder hacer la edificación y poder analizar guardias que no la menciona una herramienta pero también una herramienta fundamental para los inicios puede realizar tráfico por crear conocer más

que nada los filtros específicos pues nos va a permitir a veces hacer algún análisis bien de los ricos que están sucediendo y puedan estar esas tramas y ambiente y poder tener un poco más de información y buscar ahí tal vez un compuesto que hable algo que el texto plano algún parámetro para poder analizar y poder predecir sesiones entonces la idea es que conozcan el mapa que pueda ser escaneos y muy básicos los invito a los que estén con cali porque tenemos instalados de escanear sitios de prueba como están y punto en el toro y poder de los puertos que están abiertos bien como parece que no es de esa tabla pequeñitas por ese puerto el estado y el

servicio entonces podemos lanzar un escaneo de hosting también con un scan más buscando esos sitios abrir esos desactivas bien podemos buscar también e intoxicó macchi no podemos lanzar esto en outputs específicos que nos permite demás para poder procesarlo con un script bien y ahí es que darle algunos para también para el pezón de pesca pcp el connect el cine scan para ir viendo si no está muy ajustado hay miles de vídeos así que nos dejó para que puedan fluir y tengo bastante temario hoy así que quiero ir avanzando en más que nada como decía la parte más filosófica massa que vamos a seguir en algunas técnicas y herramientas lo importante entonces es conocer la situación donde estamos actualmente en

todas las organizaciones en todos los servicios tan expuestos en los que también están en la interna cuando hay algún tipo de ataque interno pero siempre por la tengo bien por su naturaleza añado seguridad una época en la cual tal vez y seguramente haya una idea de espera ya las conoce este miércoles la autoridad nadie sabe cómo explotar la siempre está ahí tenemos los casos no de unidades que perduraron durante años no en plataformas es que todos utilizamos bien en casos como como ssh o inclusive de certificados bien ya partir de ahí en un momento en el cual alguien detecta la gloria de alguien detecta como explotar la y ahí se puede aprovechar de esa etapa de

oscuridad entonces esa esa penumbra en donde estamos ahora es algunos conocen como prepara unidades bien que no se conocen y esa sentencia solución más que temas más peligrosa en donde pasan los ataques hoy de grandes organizaciones y en que logran tener acceso ejemplos de investigación bien de otros que no se conocen que no son públicos a partir de ahí bueno puede pasar que se sea conocida la autoridad que sea público el exploit o dicha de la situación empieza a complicarse un poco más bien muchas veces las empresas sólo los investigadores demoran un poco esa publicación para que al mismo tiempo surja un parche en el parche previo a la exposición y la publicación de esos textos pero bueno

entra en el momento de que hay un parte disponible y allí empezamos esta responsabilidad como organizaciones de aplicar sus partes y ahí empieza a medir qué tan proactivos y qué tan eficiente es nuestro plan de aplicación de parches de las disponibilidades para poder aplicarlos en team en forma empieza una ventana y explosión al riesgo en la cual somos responsables realmente está el parche disponible este año está aplicado porque cuando se aplica es parte volvemos a esa época descubierto también hay algo vulnerable que no conocemos así que es importante de esta está de tiempo bien porque ni tener todos los parches aquí entonces canal de unidades de última generación al día nos vamos a unas que toda esa ventana descuidados

que puede ocurrir y con lo cual siempre la pregunta de los ataques es cuando nos va a pasar y de cara a al kaline tico muchas veces filtramos un poco esta esta ventana bien y nos centramos en bueno los explorer conocidos las unidades conocidas solamente en algunas muy avanzadas se puede llegar a ir a justamente hace una investigación entre tres masas de investigación que tiene que ver cuál en general entendés team y vamos a ir de esas unidades conocidas si alguna variante no hay variantes que nos pueda permitir o errores no de complicación de la plataforma de software que a veces ese desarrollo vería y no es algo empaquetado bueno seguramente está unidades no conocías y entramos un poco

damos los pasos en esa época época de oscuridad en la cual no hay publicaciones donde son por las medidas y que es parte trabajo depende está injustamente dijo el ine tivo identificar esas unidades con lo cual damos los pasos y se arman líneas de investigación bien sobre esa plataforma de esto alguno de estos días en esta ciudad de hoy una unidad de metro de corredor aunque según él conoce pero se ve les recomiendo en los paneles que se twitter desde seven you y bueno direcciones se cuele no a través de unos parámetros de búsqueda y aparte ahí una situación hoy compleja donde todos aquellos que utilizan el banco como plataforma y tienen que ver que ya sale analizar

estas situaciones por cual parte del trabajo estar al día de estas utilidades falta de trabajo de ciberseguridad y parte tractor mente definitiva es estar detrás de lo que está pasando que inclusive los atacantes tienen esta metodología de decir bueno ok hoy no hay minoridades si yo ayer tenía arranque über esas versiones no tenía una bulería conocida no era explotable inyección sql a priori bien hoy si alguna 30 de la mañana sal esta unidad sale alguna estoy por por internet me transforma se transforma vulnerable automáticamente tengo empezar a reaccionar frente a esos policías en el equipo ya ven más avanzados de retina es este trabajo lo que voy saber qué y organizar a un cliente tiene estas

versiones bueno apenas sale la alerta lanzado disparos empezará su trabajo inteligencia y ver cómo generar él se explica parte ahí explotar pues aquí estamos es trabajo del reptil el rating como concepto un método utilizado por los militares alemanes y 19 la idea justamente era trabajar bien en cualquier técnica que pueda poder impedir una misión y eso es un poco lo que es lo que buscamos comercial el pen de timoshenko muchas veces es algo ahora está hablando de autónomos puentes es una cosa automática también automática vídeo continuo está en testing en ángeles una foto en el tiempo tiene una secuencia que tengamos es una formalidad entonces hay que trabajar ahora en quedado y continuar es un poco el reptil

busca esto no estar continuamente analizando qué versión tenemos que une a salió hoy y poder buscar esa explotación y poder trabajar una simulación de ataques bien empieza avanzar algunas herramientas de brillan attack simulation para ayudar que estas tormentas de dependes que en automático que acompañan en trabajos por manual de profesionales de ciberseguridad bien y aparte ahí buscar errores configuraciones de errores y la lógica y un trabajo de inteligencia amenazas errores que se ven en el mercado el rating hasta tres destinos de su plan textil y su actividad una foto es otra cosa que él retín o bien que el rating lo único que desea y pensar que marcó un ratín porque lo que hace es escanear

unidades no eso tampoco tampoco es un reptil eso es cuestión de movilidad es el retín va a ser algo de ataque buscará justamente esas ventanas bien y dar esos pasos hacia la investigación continua de nuestros pasos la zona de oscuridad que le decía bien después bueno que el retina unidad se ingenia social campañas físicas están todos conocen es perfecto no tarea específica con tu alineación que hace tal vez al al reptil bien es una parte pero es un microcomponente es el prototipo después bueno y en los puentes esto de aves es bueno buscar el culpable más no es una tontería para mejorar bien si nunca lo hicimos con un pan testing es muy probable que aparezcan cosas muy graves

bien parece repuntar el control de batería es para mejora continua bien así que bueno trabajar en la automatización pero saber que siempre se requiere un trabajo manual para lograr algo efectivo bien y bueno esto de que sea económico rápido y sola vez como yo bueno es excelente al xerez aseguró hoy ya no soy segundo así que bueno solamente para repasar un poco y las funciones desde esta parte hoy lo que vemos asociaciones y hacia donde se está viendo es decir bueno sin gestión viendo los niveles ni aceptable del día para cualquier servicio expuesto y presiones internas lo que se ha empezado a hacer durante años es bueno en escaneos open testing anuales después se ha ido a temas trimestrales por

normativas por requerimientos regulatorios usted se pasa de género visión de escaneos mensuales de unidades algo esto continúa un trabajo de ráting de esto de estar el día a día con líneas de investigación en planetas un lugar para trabajar que todos los que estamos en la materia nos gusta sitios juzgando y box una buena plataforma para aprender y bueno en forma gratuita tiene acceso a laboratorios muy rápidos con un par de clics se crean una vez en negro porque conectan y tienen los whitecaps del paso a paso con lo cual es un buen lugar que recomiendo para empezar para que está empezando y para ser expresada en un paso un poco más cansado también un buen

lugar para ejercitar nuevas utilidades etcétera y por trabajar después conceptos básicos que tengo que tenemos el tema de él rivers el normalmente en lo que es a la dsp de rivers el nuevo va a ser esa esa conexión hacia atrás ese es en remoto que un servidor va hacia nosotros porque quiere lo pasó cuando nosotros queremos conectarnos cuando somos una otra vía depende extinguirían aquí y que no hacer una conexión servidor es posible que el otro lado hay un farol que bloqueé esas conexiones entradas de los vamos a tratar de hacer es que el servidor se conecta a nosotros y nosotros que vamos escuchando en un puerto específico con lo que se conoce como un indígena

importante escucha que va a estar esperando esas conexiones hacia atrás bien esto es forma muy simple y tal vez como primera aproximación a lo que es net que se comando en ese super utilizado y super flexible en ambientes gente y unix donde no podemos dejar un puerto escucha ese comando como en la computadora en rojo de atacar bien el sml pp y definimos un puerto escucha bien ese puerto estén haciendo un inicio modo verbos mostrando que lo que aparece en este caso en 4444 y que se dice esperando que la víctima se conecta si queremos ser simplemente modo de ejercicio ponemos en el consell con el comando aparece en la víctima para que el atacante pueda recibir lo

que está sucediendo lo que pasa una prueba rápida se puede dejar la aplicación que pueden probar después pero básicamente esa es la forma de hacer un rivers de s&p nacional que se va a conectar cuando lo llevamos esto de la explotación lo que se hace es habilidad el exploit aparece la conexión y ahí divisa bien después allí hay unos colectores también parte de lo que es el concepto de principio conexión desde arriba éste s&p que es el balín disip y conexión en donde ahí lo concede pensar la situación va a generar un puerto es de la víctima y se basa la conexión con el 27 a ese puerto para la universidad del otro lado del lado de la víctima y

les quedan para ejemplos más para los tiempos otro frame porque es obligatorio conocer para cubrir los pasos en pieza exploit en cali lo puede lanzar como ese msf con sol que lanza la consola que a su vez hay un módulo que es msf verón que nos permite generar el pelo específico cuando los del pueblo que justamente desde esa piecita bien maliciosa que queremos utilizar y trabajar en un lado esto puede ser con msf no podemos crear con una pequeña pieza de malware para windows para android para linux bien para php y eso es donde se ejecutan en una víctima remota y nos hace la conexión hacia atrás en nosotros para ejecutar la línea comando de cani m

s joven o espacio menos ancho de gel nos puede mostrar un poco las opciones que tenemos y aparece 32 de hablar tanto tales pero vamos a poder crear pequeños con menos el y vamos a listar los pedidos disponibles yo les dejo algunas confidencias rápidas bien van a poder generar por ejemplo un metal proteger para linux allí aparecen veces que ven o menos bien del pedido y ahí linux arquitectura 16 meter pero el tipo de gel y después reverse tcp hay que fijar unos parámetros bien para estas funciones uno es para vos es el local el host y otro son local por ahí aparecen las flechas rojas esas dos variables son the early sellers o sea este este archivo se va a ejecutar

en la víctima de una forma siquiera lo guisan escucharlo en ese en esa ip y en ese puerto en los laboratorios vamos a ver el calle generalmente cuando pasamos a la vida real y ahora que tenemos aquí nizar ver internet se destruye pública bien de cara a servicios de redes internas con ley local desde calle equipo que tensando podrían llegar a aprovecharlo pero es que allí después esto se puede por tradición de formatos se fijan en los ejemplos hay alguna gente como exc otros comunes tiene o podrían ser directamente sacarlos pues como php y demás bien para no estar utilizando entonces les comenté un poquito antes de la consola bien pueden ser la consola bien en la consola

conocerá que armonicen en un poco más avanzado bien que veíamos con ética bien con el comando yus pueden setear ahí el story quien utilizar bien en este caso vamos al explore multi janda que nos permite gestionar esas conexiones bien y hallamos a cara después el peñón de del río este sp bien de meter pt y entonces unas que seríamos él handler fijemos el pequeño este vamos a usar un windows el tc esto no va a generar ese es el reverso y después si cuando yo box jones vemos los parámetros que soporta de la play para este explorer para este peillon y hay que configurar los comandos también y en este caso también podemos lejos en el

deporte igual al pp lo que se generó con los parámetros 62 buenos lejos la ip ser el deporte el puerto y luego ser exploit y eso nos deja ese es el y será con lo cual como se ejecuta el pelo lo que generamos en el equipo remoto vas a la conexión y seo por trabajar de aquí les queda ahí el paso a paso dejan dar para tener algo práctico como día bien después bueno para estudiar trabajos poquito más en la parte ahora de hacer un laboratorio rápido de hacking y entrenamiento de jaquimeyes es web les recomiendo web del proyecto de aguas bien en este estado 810 no es la última pero es una opción que está muy práctica muy fácil de

descargar hasta en w 10 lanza con java a menos dar el archivo tiene una consola que acceden por localhost 480 huevos en el provocan y lo puede hacer y tiene hay un lugar para trabajar y hacer ejercicios de laboratorios les dejo ahí para agregar detalles o para consultar inclusive con pánico en los blogs bien pueden trabajar con tan vulgar word application accent con el minambiente les dejo este ejercicio para que lo prueben hay una historia disponible tiene sus motivos y ahí hacer algún filtro es que ha probado docentes en damos luego application bate en la parte de upload tiempo es un archivo php lo que hay que hacer es crear por ejemplo con lo que vimos de metasploit

un pequeño archivo en php que se va a poder hacer el abogado porque no hace el filtro se ejecuta por la url del navegador y eso nos hace el rival gsp tiene otro así que tienes unos pequeños cambios en este a los archivos todo para él con cuatro después de otra forma me voy a pasar un poco rápido pues no se les va a la hora de hoy les queda aquí en los ejemplos que cometas prestable por ejemplo de poder hacer simplemente cosas muy fáciles como actores conocidos o temas de acceso vía tele sin credenciales en algún tiempo de exploit conocido bien y algún tema de por ejemplo métodos http vulnerables como el caso de cutié no aires que un ejemplo de

para hacer trabajar pero quería avanzar un poco para para trabajar este tema de raquis temario a mí es el concepto que realmente me dice el ataque son hay son imágenes e imagen metida en un diccionario con la cabeza y está atacando realmente gracias de lo que habla esto es decir bueno yo puedo hacer un ataque cuando estoy tratando de predecir claves bien tratando de buscar un acceso remoto fuerza bruta es unas tengas que estar utilizando de más de 300 efectivos con lo cual es importante conocer esas técnicas que en que ya sea romper la clave de romper un cifrado o lo que sea se pasa por una fuerza bruta formando todas las combinaciones existentes muchas veces eso se nos

vuelve un número imposible computacionalmente no o demasiado tiempo entre sus muchas de fuera del rango en el que tenemos de pruebas cuando se se hacen diccionarios es optimizar en base a claves conocidas se pueden distorsionar esos esa obstrucción adiós para buscar las peñas de la gente poder o entonces la clave 2001 o la clave de diciembre de noviembre de 2001 un signo de exclamación al final o un pesos o usar o hablar en lenguaje no de hackers exponiendo el poder los 4 y así calcular las letras no el lado con el serias esos esos cambios para qué es eso lo que utiliza mucha gente personas claves una de las herramientas que hay que viene en

calidad bienestar ancho en que es muy práctica es para ping espiritualmente no pide 346 caracteres eso sí es bueno son los dígitos como su sacarán muy simple por los comandos comando crans largo mínimo del vehículo general largo máximo en este caso la domingo 6 la re cuestión 6 pines para para iphone templo y después de digo los caracteres que dio 0 1 2 3 4 5 6 2 los dígitos y mejía todas las combinaciones bien para eso para esa combinación de dígitos en ese largo ningún máximo que quisiéramos generar otra parte dice puede lanzar un ataque contra eso es que los parámetros del granjero ahora debe pasar próximamente no hay tiempo pero otra herramienta que

nos va a permitir mejor los diccionarios incluso a veces se puso alcances como base bien y dos agujas para perfeccionar los kayak sirve como hábitat de hacking para ser cracking de contraseñas bien hablamos de password recovery pero hablaremos concreto que es crack y de contraseñas y nos permite bien trabajar con ciertas variables donde por ejemplo nos transformaron con con las arrobas y con ciertos caracteres que tienes nos permite ir transmutando esto es empezar a pasar de diferentes bien nada atrás una casa en cuatro poderes del estado con él es con un país y no jugando con las teles utilizamos ustedes para confiar las claves y les queda un poco los tipos de sustituciones de mayúsculas

minúsculas etc trabajando con las combinaciones de contraseñas queremos crear en hay a su vez una serie de reglas que ya hacen esa transmutación es por ejemplo lo que son las tóxicas bien que pase todo esto estamos hablando del formulario no sé si hay un líquido y un diccionario se pasa por conseguir publicidad nos dan millones de combinaciones adicionales ahí les queda el comando completo para para juntar y que jueguen un poco con estas contraseñas voy a pasar un poco expuesto cuando hay crafting para algún tipo de un algoritmo o bien de parámetros especiales y porque se con esta visión de que hay hoy sitio como cada extensión punto net bien online es crack de dibujar

ejemplo gatsby que nos permiten probar mis hijas ya está conocido como como conocida o acelerar el proceso o contratar y dejó allí los pasos por ejemplo para hacer un cracking de archivos de office que tengan un tipo de clave y lo mismo para así dar pdf la tienes muy parecida hay miles de herramientas ahí les digo que consagra el paso a paso cómo hacerte extracción todo puede ser en cali y les queda y la presentación para poder trabajar después diccionarios que vienen en cali que son muy conocidos muy utilizados en muchas en los siete ejes también aparecen y puede ser un buen punto de partida hay mejores diccionarios también los pueden crear mejores diccionarios pero es un cuestión

que es el de rock ya que viene por defecto y usar sean word list en cali bien tienen qué descomprimirlo así que con chrysler podemos mirarles con el parámetro menos para poder hacer la descompresión y en chalets que al rodiu txt para poder trabajar unas herramientas hay dos herramientas muy utilizadas para que lo que es hacking el crack y en automático entonces una salida a otras medusas bien en el caso de aire tiene ya algunos servicios muy bien definidos stp etcétera que van a poder trabajar en este caso es un ejemplo en el paso 2 no está a dieta menos l mayúscula cuando somos el de mayúscula va a probar todo lo que hay dentro del rock y bien en ese

archivo le pasemos si no podemos ponerle un -0 minúscula y por ejemplo admin el 11 m martínez mateo monjardín es todo todas las combinaciones más fáciles que tenemos bien como temas específicos y después en menos p en este caso está mayúsculas también embargo todo el rollo completo con el que pasa probando para cada uno de usuarios todas las contraseñas y el que tenemos en ese en ese diccionario después le pasa por parámetro la dirección y creo que destinó el servicio ftp y ahí tienes menos ve simplemente de verbos para poder ver en pantalla lo que está sucediendo izquierda de allí para hacer pruebas rápidas con madera como una herramienta simple nos permite lanzar después contra

si fuera un sitio web hay que encontrar los campos un poquito de tiempo también muy documentados y les va a servir como una herramienta súper útil de fuerza bruta pero después conocidos con el comando search el metaflex es una forma de encontrar nuevos exploits bien entender cómo se configuran como funcionan bien yo por día y con herramientas concretas plegables 2 y 3 poder ese tipo de saqueos en meta play cuando logramos tener una sesión remota hay una serie de comandos muy útiles uno socio sensations bien concellos bueno si podemos las heces abiertas esto más que nada en mientras campañas por ejemplo de processing bien productos que genera da clic en en una pieza que se creó tal vez

con cometas plate y haga la conexión remota bueno empieza a parecer múltiples conexiones remotas no es una conexión bueno eso bajando sesiones abiertas y consejos 2 - inglés y el número de indicación podemos ir saltando entre sesiones bien después tenías de evasión simples que vienen con el mes de febrero muchas veces encontramos pruebas el cliente windows tiene un antivirus tiene un x de reúne de r lo que sea y me lo que es bueno que empezar a buscar pequeñas de evasión de que la pieza que estamos creando pueda abrir esos controles para eso aparecen templo que es msf menos que lo vimos yo con él - p pasábamos el pei lo llevamos lejos desde puerto y se fijan en segunda ni acá

aparece ese menos o bien que estén como bing además ya le estoy pasando para el tipo de existen seis bloques y acá está ganar es catalán hay cosas japonesa de play nada más que hacerlo de lo que decían un poco los dos kamikazes ésta no queda nada para hacer y ahí se fue se pasó para metro al menos sí que están telas las interacciones entre las ocho iteraciones bien para generar ese archivo malicioso codificado con su canal esto hay sitios como vinos total.com que también sea uno conoce un sitio donde puedo probar estas piezas para más gente los resultados en múltiples engine y se puede crear interacciones y no sean o no no sé que

en corto alteraciones en hagan menos y mil pero sí 2000 y van a ver que algunos antivirus y tenemos corte van a empezar a dejar de detectar y en esta pieza como delicioso bien hay que ya es un poco más avanzadas quería sanciona tenía simple simplemente para poder hacer esos primeros pasos elevación y de handling dejemos nuestras amigas que vienen acá ni para higiene social para temas a la imaginada de definición precisamente pero también para crear alguna sb etcétera set como herramienta también más que conocida en cali golfistas como herramienta hoy gratuita para lanzar campañas de phising de pruebas de los usuarios en la capa que tenemos trabajada y formalizar bien así que si tienes que crear todo manualmente

después la campaña está la plataforma disponible se puede descargar con un par de comandos queda operativa bien y permite eso que lanzar los correos tener una landing page copiaron de lalín dejar para menos ejercicios y nos presentas pues en pantalla capturadas no las credenciales quien hizo clic en el único reírnos tras word y rotativas de siempre pero súper funcionales después con 20 sep observaciones que también ahí lo que es el fuego para que trabajen y después con el control que es phantom en como técnicas también para vadhir entonces a modo resumen de herramientas para para también que son más era la filosofía y en salgado al principio que tengan un poquito de mapeo herramientas básicas

para tomar reconocimientos google siempre es tu amigo no buscar en google quién es el dueño empresa quién son los gerentes dónde trabajan toda la dirección un montón de información de contexto en que se puede sacar de google o del sitio web de la organización empresaria metas como en el mar de reinos comandos pero es el primer minuto y en ese primer segundo de las pruebas va a pasar con ese carné de puertos dependiendo nuestros horarios 920 dejan su propósito aplica una meta como nito bien como más cómodo como quiz para buscar en generalizaciones huevos y búsqueda de ipes masivas y el sitio como page minuto con mucho ánimo sensis como son que quienes van a dar

información está viendo está pasando a nivel personal lo que pasa en ciertas y periodos más en un país tú cuerpos abiertos bien que quedarnos y el objetivo claro si está en algunos lugares bien y ahora verás como se probó fisker sí mismos para ver temas justamente de en que asociar a la que responde el público objetivo y bueno estos comandos básicos telde ping etcétera de este operativo sólo por mencionar algunos defensores en técnicas de escaneo que también estamos en ese primer minuto en el primer minuto tal vez nos pueda ayudar tarjeta de escaneo impulsarlo de accionistas en esos son útiles pero no es no puedo quedar con esto entonces iverson herramientas no abiertas otras gratuitas otras

comerciales otras con versiones híbridas gratis de comunidad más con ciertas limitaciones jesús herramienta conocida open vasco revienta abierta para hacer escaneos doble pescan guarda gratuita específica para sitio pueden wordpress que son miles y millones que están bajo esa plataforma bien erasmo cuáles parker en whatsapp también del proyecto aguas herramienta gratuita en muros y configuración community y social profesional en hay más quien solamente de ti y depende de la actitud que vemos a esto herramientas de análisis estático análisis dinámico de análisis del componente de bienes de díaz etcétera vamos sumando dependiendo por gerard metemos herramientas especias para apis herramienta sentencia para web herramientas específicas para infraestructuras hay muchas más no se queden sólo resta listados es solamente

para hacer una pequeña guía para esa explotación bien en el que estamos hablando herramientas como estoy debe pero ya lo comentó estoy debéis un sitio de referencia en un sitio que tal vez con ventas son los primeros lugares a buscar en twitter redes en foros avance y mezclar pero un primer lugar dentro de energía sería buscar si nuestro equipo con esta versión tiene una utilidad de los tres bebés en sitios como ahora lo vemos un poco más detalles entonces como pone impactos comerciales con esto el propio en hay varias más 20 meses prevén que las vimos fandom eso con el map que no es la condiciones para automatizar ataque de infección si fue el libramiento superiores ahora vemos un

ejemplo en dos minutos bien para tomar dimensiones ayer ahí me gusta como herramientas de fuerza bruta bien son de reaper que no las lesiones pero tengo una renta también de las más conocidas con hans cap para acercar aquí bien de contraseñas así que dos herramientas para para sumar al portal porfolio de lo que están teniendo entonces después es bueno para los conocimientos conocer cosas que ustedes de red los robots a los estudios sobre esas herramientas que nos van a dar esa persistencia y ese acceso remoto y es bueno para reportes que dar presentaciones bien los documentos y herramientas como para de que bien yendo bien en calle nos permiten unificar unidades y generar nuestro soporte

depende sting el grande como ya se hizo el núcleo para un lado comercial para poder trabajar también esa reportería y en búsqueda de unidades después en el tipo de instrucción necesario que también se puede hacer con herramientas como es msf no debe ser como una transformada muy muy potente y esto tal vez sea la parte que hoy se utiliza están es creado en todos los lugares de archivos gratuitos no hay juegos etcétera de estados contaminados y sin embargo profesionales del mercado descargando etcétera y comprometidos justamente este tipo de juegos nos ha pasado de tener bancos comprometidos porque alguien se descargó en la máquina personal su pollito y eso impactó en los corporativos porque compartía las claves

por ejemplo en google miles de situaciones que pasamos todos esos productos gratis no sobra te vienen siempre acompañado de un bichito malicioso para hacer esto la tarea parte de lo simple que es hacer un archivo malicioso y durante otro ya no es parte de lo que también es parte esas pequeñas iniciales en hacking a saber acción persona en este caso de nuestro por ejemplo para hacerlos con punto y putt y herramientas de conectividad y es también utilizada por todos se descarga cuando blair en el punto excel con menezes fb no les pasamos algunos parámetros para crear este troyano y crear ese ese putt y malicioso que insta pasión junto y seguro es entre comillas obviamente no

nada de seguro ese público que queda como pupi seguro punto excel entonces pasa a la lectura dijo después le pasamos el archivo con medios x le vamos a pasar el pei lo bien que queremos desde hace dos meses por s&p parámetros de los que vimos desde efe - el host le hacemos un una codificación con chicata y es y lo exportamos pues con el menos espese y ello como punto y seguro exe eso la generación exe por el comando es que hay disponible nos queda un punto seguro exe que tiene el pedido y que si nos va a ser a la riba esp con lo cual si tenemos un inicio en otro lado en esa máquina dan doble clic

en ese punto y exc nos deja un chal remoto y pronto está operativo al remoto en ese sistema víctima lo peor no va a ser doble clic y el título real va a abrir con lo cual es ejecuta el cut y al usuario es un punto normal y lo que tiene por detrás es un pelón malicioso que nos hace ese derribo de este texto si no hay firewall ips etcétera esto funciona si no seguramente ese bloqueo debería espero que lo que aparece en las tendencias hay múltiples hay temas de evadir con el tema para que no nos lo que noticias regentes puertos salud un el dns si les dejo hay algunos temas audio que pasarlo rápido por dios