Abigail Soto Seguridad en infraestructura crítica, en defensa de los ICS

Show transcript [es]

entonces buenas tardes a todos primero primero como mencionamos anteriormente el título de mi charla es seguridad en infraestructura crítica en defensa de los ss como dijeron mi nombre es abigail soto soy entusiasta de la ciberseguridad este mundo me apasiona mucho mucho y soy representante de la comunidad deja cada una comunidad de mujeres en ciberseguridad que les da la bienvenida a todas las que quieran sumarse lo pueden contactar a través de nuestras redes sociales y además ser parte del directorio de martí hacker y además soy estudiante ingeniería en ciberseguridad y bueno durante este año estaba estudiando lo que son los sistemas industriales porque es algo que en cuanto lo vi la batería me gustó mucho y

cada cosa que aprendo me sorprende entonces para comenzar quisiera hacer énfasis en que existen diferentes tipos de sistemas industriales porque cada uno tiene sus diferentes necesidades entonces sus datos sus protocolos y sus dispositivos pueden variar ya que es lo que hacen varía por cada tipo de industria además de eso también nos podemos encontrar con que las plantas pueden ser diferentes el sentido que pueden ser manuales semiautomatizada o fuel automatizada y cada una tiene un grado de exposición uno puede ver la ful por ejemplo y pensar que no hay como no hay personas que son no no pasa nada pero no es así ya que tenemos personas que se conectan de forma remota y para realizar

algunos trabajos aún así hay dispositivos que si son mayormente comunes en toda la industria son los que pueden ser el hm y que son interfaces humano máquinas que básicamente permiten al ser humano e interactuar el manipular monitorear y editar un sistema de control luego tenemos al plc que es un dispositivo como un computador que tiene una cpu que además posee entradas y salidas que se conectaron electrónicamente con otros dispositivos las entradas y salidas de un plc no siempre está en el mismo lugar o sea tenga un dispositivo completo en algunas veces porque puedes tener un móvil en un módulo en el la cpu y en otro módulo la entrada y salidas conectadas en otro sector que

están interconectadas por otro nuevo medio y después tenemos la red de eeuu que son microprocesadores que controlan dispositivos se podría decir que son similares a los tlc pero tienen diferencias como por ejemplo la forma en la que se configuran la tolerancia el medio ambiente ya que estos son medios son ambientes hostiles y además de que también tienen entradas y salidas para conectar los dispositivos finales y también están los de ceres es que estos son dispositivos sistemas perdón de control distribuido que un tipo de sistema de control de procesos que conecta procesadores sensores terminales de operador actuadores y los desee se deben estar conectados a través de una red de alta velocidad porque es un sistema que

coordina y supervisa plantas y además de muchos procesos industriales estos son diferentes ahí hay un dibujito de como la escala la diferencia que tienen con los sistemas scada que la escala principal es esencialmente que no son distribuidos son centralizados y como su nombre lo dice los decesos son sistemas distribuidas luego tenemos las existente en una variedad de protocolo existente perdonen en la red industriales además de que cada planta puede tener diferentes tipos de protocolos porque depende mucho de con las marcas con las que trabajen entonces les puedo comentar sobre algunos que son los más utilizados en el modo más que el cual es un protocolo tipo maestro esclavo y lo que hace ofrecer una escritura en un solo sentido por ejemplo

cuando se escribe un registro en un dispositivo se hace desde el maestro o hacia el esclavo y se puede configurar de tal manera que todos los dispositivos reciban recibas perdón reciban trabajo del tipo broadcast y solo el destinatario ejecute de la orden lo peligroso a este protocolo es que no hay ninguna autenticación y no está diseñado con seguridad entonces está creado para que funcione no válida nada no válida el origen entonces si uno envía un mensaje por normas a uno de los dispositivos que vieron anteriormente lo que va a pasar es que simplemente va a ejecutar la orden y aquí les quiero mostrar algo

así que puedo

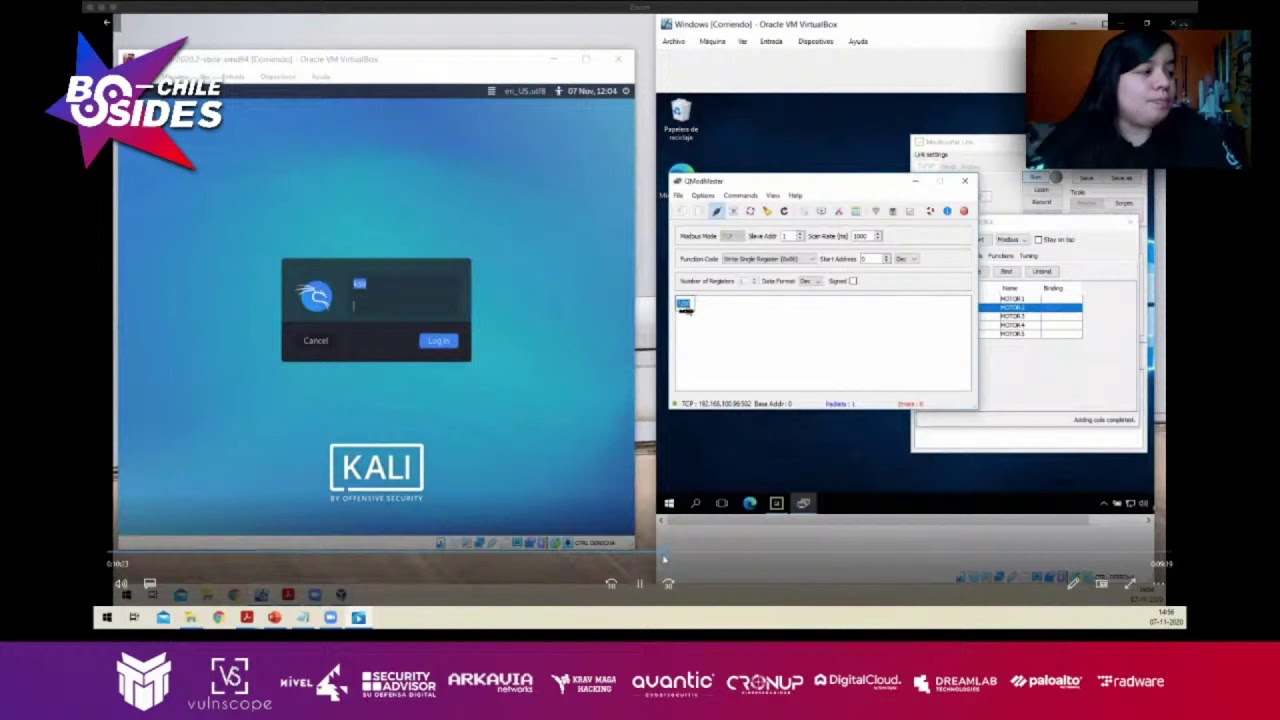

y aquí está una vez muy chiquita en la cual estoy emulando un modo al que son los que están acá en la máquina windows una unidad esclava y en el modo más q master la unidad maestra de control esto ambos me molan lo que son la comunicación por protocolos mapas y en este caso bueno aquí lo que hice fue configurarlos con la ip de la máquina con la dirección del esclavo para que se generara una conexión un tráfico a través del puerto ahí pueden ver que puse la ip así así con la ip del windows y ha estado a través del puerto 502 que el puerto de luz más luego

y en otras figuras se agregan los dispositivos esclavos que van a estar configurados de este modo que es la unidad es clave y yo creé una centrifugadora por ejemplo

agregue otro más y puede ser pues quieran aquí esto es para efectos de la problema que no lo crea seguido para mostrar a los y después configure aquí lo que son los holding reister que son parámetros que se deben cumplir como parámetros de control que por ejemplo está como una centrifugadora y va a controlar algunos motores hacia estas revoluciones o velocidades estos primeros y tengo que crear los motores del 1 mal

del 1 creen 1 al 5 ay sí

y les di los valores de quienes como estaba con esto los hay después creo que me salté de la parte [Música] en un establo con el nombre de cada botón y esos son los valores que se deben cumplir los parámetros de control nuevamente y después los cohetes que son estados de respuesta que son con valor en binario entonces ahí cree del 1 al 5 x en crear más o menos y y luego le dije los nombres igualmente con identificadores [Música] y después aquí en nuestra consola maestro la colecta y se puede ver que está en verde citó que significa que estaba funcionando e luego

así el función con qué es lo que la acción que va a realizar nuestro maestro está en esta instancia voy a leerlo él tiene un registro que son los valores que agregue entender y como en ese botoncito de leer escribir realizó la acción entonces y me traje los valores que son de la centrifugadora las dos primeras que están ahí arriba

y después a podemos escribir también lo lo podemos escribir registro podemos leer escribir uno hay que dar uno porque es como dice zinc [Música] se escribe solamente un registro ayto yo modifiqué el primero 555 y después y lo adelante porque igual y si hay se modificó el primero que es también 200 se modificó a 555 entonces con esto si nos vamos después al calling podemos hacer lo mismo o sea primero voy a mostrar lo que fue la lectura de los escanear como esto ahora también nos podemos registrar múltiples registros depende de cuánto cuanto queramos modificar y en el cáliz amalia están [Música] o personas

[Música] y quería quitarme esa carga pero parece que mejor no entonces ahí cargue el metros plate y busquen en él [Música] los módulos de moadbus y acá tenemos 21 que es para encontrar como él [Música] para que sea bajo así efe que es para encontrar lo ven de los dispositivos que están funcionando y en el siguiente que es para leer y escribir entonces sí útil y sobre el fin único fin que se hace

podemos ver las opciones lo que nos pide y configuró la ip el host con la ip del [Música] de la máquina windows

[Música]

[Música]

y luego él y uno errores millones hay dicho que es hasta dónde voy a leer como del índice de 254 para que no haga una lectura de gira lo modifiquen a un número más chiquitito a 5

y luego no corremos [Música] y lo que hizo fue hacer un scan a cuáles de cuáles eran los dispositivos esclavos que estaban funcionando como en ver hasta el 1 y el 4 que era la centrifugadora y es la procesadora creo que le puse el nombre al otro claro 20 alumnos entran jugadoras y en 4 la profesora y además hay un otro quieran moto más bien me parece que es donde se puede leer y escribir como les comenté y cómo funciona de nuevo a buscar por el módulo [Música] desde luego me quedé [Música] racing [Música] d y ahí podemos ver las acciones que realiza el escribirlo hoy unos varios escribir registros de registro donde podemos realizar y luego

hay que configurarlos luego newell s a coins en esto para ejemplo de una configuramos también la ip del windows

así

y [Música]

vamos si se puede [Música] está libre está bien y luego él un parámetro number que eso en cuanto en cuanto registro manera cuando es con el baile del perdón y luego el data andrés que es el valor desde de cual mahler y acá se empieza a meter en cero entonces [Música]

si no lo conocemos basic pero

ya entonces esto lo podría haber hecho amigo en realidad pero el computador no paraba mucho bueno ya y como vieron trae los colts leyó los bitcoins que están ahí el 1 y el 1 y si lo modificó por 10 que recuerden que son valores binarios y no vuelva a ejecutar voy a mostrar ahí 1 y 0 eso sería nada de muy chiquita que quería presentarles el entonces olvida la presentación

y yo [Música] bueno como vimos es el producto no más es súper vulnerable no está hecho para no está considerada la seguridad y se estaba abajo tcp entonces hereda también todos los problemas que trae la los protocolos tcp luego tenemos el dlp de lp-3 que también es un protocolo maestro esclavo y también tiene problemas de seguridad similar a los que traemos más porque también es posible ejecutar escrituras falsas que no sea falsificando el origen y pero lo bueno es que lo intentaron mejorar con el señor de 93 lo malo es que él es vulnerable porque lo que hay hay un tipo de autenticación que lo que hace a una autenticación periódica con intervalos entonces y el maestro y el esclavo verifican la

autenticidad para evitar un secuestro de sesiones pero él como la los dispositivos estos los plc tienen memoria super chiquitita y las codificaciones deben ser fáciles de romper no nos van a hacer caché es muy grande entonces una persona que esté escuchando la comunicación y capturando los aché los va a poder sacar en un rato con alguna página que que sea que tenga la capacidad para poder serlo pero de que no vamos a estar de nuevo de cera luego tenemos el esquema del modelo por todo lo que se llama y donde está dividido en diferentes niveles y podrán encontrar los dispositivos del que estaba hablando como el s donde se ubica la semi el sistema scada que también se ubica brian

stann hachemí y luego tenemos más arriba la red corporativa que esta conexión que se genera está convergencia entre la red y te te los sistemas industriales también poseen estas características donde la disponibilidad es algo totalmente importante y se debe garantizar que un sistema sea eficiente pueden llevarse a cabo y que se deben llevar a cabo varias tareas la tolerancia a fallas también es algo importante además de que se debe asegurar que los sistemas sean robustos y que puedan continuar operando ante cualquier evento además cuando hablamos de la triada cia como les dije anteriormente la disponibilidad de algo que primamos es algo totalmente importante deben estar siempre disponibles la operación en las instalaciones los procesos los

dispositivos y todas general luego tenemos la integridad donde hay que proteger el desarrollo y las configuraciones además de las comunicaciones de los protocolos porque como vemos son super vulnerables y nos traen la seguridad integrada y al final tenemos la confidencialidad de la información del sistema pero no por estar al final significa que sea lo ve la importancia ahora hablando de puntos de ataque los protocolos como vimos no son del todo seguros se pueden modificar los parámetros y son cosas que son super sensibles o sea imagínense aumentar o disminuir un valor que genere un problema en una planta no sea una fábrica en una eléctrica podemos se puede generar una exclusión o en un problema con alguna tubería que tenga un

gas tóxico entonces volviendo al modelo que vimos anteriormente existen varios puntos de aquí tenemos los que son heredados por las conexiones a la red este y que desde la red dice traspasa hacia niveles más bajos el ingreso desde la misma red industrial en el nivel 2 ya sea por alguna conexión inalámbrica o insegura o que conectan algún pendrive también el avance hacia los niveles inferiores y que finalmente deje a la wta y también tenemos lo que puede darse mediante ingeniería social con el exterior freak ching y que estos son como varios de los en varios casos ha sido como un punto inicial y lo que nos va a aplicar al siguiente punto porque aquí nos ponemos

la armadura como sugerencia y salimos a defender el para hablar y para hablar de defensa que mejor que comenzar hablando de mitre ataca como dice ahí él me trata que es una base de conocimiento de tácticas y técnicas de los adversarios esto todo mirado desde el mundo real y él lo que hace es como ver el camino que van dejando los atacantes para luego conocer cómo se componen sea como sea como se realiza [Música] espero que se vean los títulos que están ahí arriba pero estos son como esas y tácticas desde el control acceso inicial perdón a la ejecución persistencia y todos los que están aquí abajo son las técnicas este está orientado para sistemas

industriales porque los motivos en los objetivos y las intenciones son totalmente diferentes como también en el ciclo de vida de lo que aquí es porque la tecnología aquí son diferentes a las que existen en la red está ahí y es por estas razones que no se integró con el framework de mitre existente que es el enterprise ya que estamos orientados a la raíz y el objetivo principal de un entorno industrial es afectar a procesos físicos que están controlados por hardware especializado y exclusivo además de impactar en proceso industrial entonces lo ideal es utilizar ambos pero cada uno con los suyos igual por las de iu y este que esperamos al dispositivo industrial si nuevamente nos vamos al modelo por dos el mitre

attack para ese sí se aplicaría en esta zona de aquí de ahí pero al estar los dispositivos unos chalets si ingresamos a la página del mitre y seleccionamos una técnica podemos ver una descripción además de ejemplo en donde se han utilizado en que ataque y la forma de mitigar los

y cómo utilizarlo sirve para realizar análisis de comportamiento para los equipos detrás hunters puede ser útil también ya que lo que permite describir los comportamientos de los adversarios de forma estándar se puede realizar un seguimiento de los de los actores al asociar los colas test de técnicas y tácticas que el framework por las que son conocidos y para los reptiles también puede ser útil porque se pueden emular los comportamientos de las amenazas de grupos conocidos para respaldar el desarrollo de las pruebas y las validaciones de las de las defensas que existan en el entorno industrial este igual es complicado ya que hay que afectar al motivo a la disponibilidad del de la instalación entonces lo que

hay que hacer que de molar le torno después hemos recurrido de eso y ahí intentar hacer este tipo de abras bueno para los hijos también es algo totalmente útil ya que pueden utilizar el resultado de todos estos ejercicios para ayudar a formular una estrategia defensiva y priorizar iniciativas de cibersur ya ahora veremos otro método de defensa existentes y primero que todo tenemos que hablar todo esto en alguna del del ips que fue hace porque es el perdón que me hace poquito que en el tema alimentario de activos ya que como dice y no podemos proteger lo que no conocemos y en las plantas existen miles de sensores muchos plc muchos de radio entonces tienen que haber claridad sobre

lo que hay en un sistema industrial ya que esto nos permitirá realizar acciones o tomar decisiones más certeras tenemos además a estas entidades que están aquí que el el cese y que lo que hace es informarnos sobre vulnerabilidad existente en los dispositivos industriales el vaso coincide cada uno con sus respectivos boletines entonces como tenemos todo identificado si aparece en un boletín alguna de estas de estas entidades que nos diga que uno de los dispositivos que están inventariados existe una vulnerabilidad podríamos realizar una mejor gestión de vulnerabilidades sobre los dispositivos que están obviamente considerando el factor de la amenaza existente y cómo lo podemos realizar con inspecciones físicas esto es algo que va a dar mucho mucho tiempo si es algo que

y se realiza manual entonces lo otro sería utilizar análisis de tráfico el cual va a reducir un poquito el tiempo pero igual se puede demorar y es un método además que es poco intrusivo lo cual no va y es que se puede también realizar con herramientas que generen inventario y reconozcan que se reconozca que cerrar que hay en las redes ecológicas y la inspección física se realizaría con [Música] de forma manual como dije con un excel donde lo ideal sería anotar todo ósea es el software que lleva los dispositivos con los que se conectan porque no es como que mañana la arena en algo al lado o aparece un dispositivo conectado de la nada eso hay que realizarlo desde sería

raro los protocolos también porque así además desde el inventariado tienes un conocimiento un mapa de cómo está funcionando la planta actualmente y bueno el automático es utilizar las herramientas herramientas comerciales y mixtos utilizar ambas que sería una opción bien completa ya que puede que la herramienta no llegue a algunos lugares luego tenemos los honeypot que estos son sistemas vulnerables creados para ser atacados lo que nos sirve además para conocer a nuestro enemigo aquí me gustaría hablar sobre dos que son primero este que es con pod que son juan y pod de sistema industrial y diseñado para ser fácil de implementar de modificar y ampliar y proporciona una amplia gama de protocolos como pueden ver ahí que es

comunes con el mod bass en el s7 com y los dispositivos que simulan son los que aparecen en la imagen que es un un plc siemens s 7 200 que se la planilla por defecto que trae y un tanque de agua de gas guardián a ese a st y un dispositivo de interfaz de administración que es el y pm y el castro que es un dispositivo que es como un medidor de energía eléctrica y en la tabla se pueden apreciar los cuartos también con los que están funcionando el siguiente es gastón que es un hollywood que ha sido diseñado para simular un medidor de tanque del modelo guardián a 7 igual que el anterior y en estos medidores es común la

industria petrolera para ayudar a medir el nivel de combustible para el inventario de tanques monitoreos a niveles de las bombas y el sistema de bomberos también este de código libre y se puede descargar a través de hip hop [Música] como dije podría haber hecho algo pero de verdad luego tenemos las ventajas e inconvenientes e implementar un cólico ya que hay varias ventajas que podemos considerar aquí pero hay que estar seguro porque esto si o si va a ser algo que va a traer a atacarte como ventaja primero que todos tenemos la distracción para los atacantes ya que van a creer que están atacando un sistema real cuando en realidad no lo va a ser así y también

obtendremos la información sobre quién quiere dañar el sistema y además de conocer la metodología que está en usarlo y [Música] tenemos también la y esto tiene que ser una copia parecida a lo que tenemos en la industria porque si el atacante tiene experiencia se va a dar cuenta de que un jurista no va a tener él el sentido no va a tener no vamos a lograr lo que tenemos lograr los resultados que queremos tener la información que queremos ser por eso tienen que ser una copia fiel del sistema actual [Música] de manera que así no haya impacto alguno sobre el proceso del ocean real y también sirve para frustrar frustrar los atacantes y además disuadirla pero como

les comenté presenta una serie de desventajas porque va a recibir ataques y si está mal configurado si es que no no lo configuramos correctamente no está bien hecho puede ser servir como el punto de entrada y sería un problema muy serio para las empresas ya que en vez de dificultar el acceso a la delantera estaríamos facilitando el siguiente problema es que para implantar un hollywood se requiere de equipos extra porque hay que simular que es real que es ese es el entorno en que estamos trabajando realmente para poder engañarlo y quisiera agregar además que el insiste en una guía donde describe cómo implementar una colina que sería la simulación más realista posible y bueno es que estamos entregando lo

full ya que con estos monitoreos vamos a conocer lo que es y vas a conocer el comportamiento de estas personas las herramientas que usan cómo intentan explotar la red cuál es el objetivo final que buscan y los principales componentes que se deben utilizar son los que vimos anteriormente los pellets se haya roto uno hdmi entonces simular todo esto conlleva un gran costo también común porque lo ideal es que se esté atacando a esa red y no la nuestra y no sé si se alcanza a ver pero está lleno de bichitos y la red el lustre al claridad totalmente protegida y luego tenemos el monitoreo es cual debe estar enfocado a la detección de acciones no habituales o anomalías los

procesos industriales y aquí se recomienda utilizar la herramienta que se llama a seguir y la cual explicó versos y tiene un área

tiene varias herramientas ya como elásticos ser el logs thatcher que van al sur y cada el cic y otras más que permiten la gestión y monitorización de la red este siglo y sonia y también ascensos y como punto final tengo un sistema de alerta temprana del cual estamos desarrollando con un proyecto de título les juega cuando comentar qué consistirán la idea de generar la detección de anomalías de red e industriales ya sean amenazas externas o internas detectó en los patrones de distintos tipos de ataque la idea de esto es encontrar en sabotajes también interno porque puede que lo reciban y pongan en el caso supuesto caso que lo reciban mucho ataque pero existe el personaje a los

mejores operadores que pueden por algún error humano o un sabotaje causa algún problema y esto se pueden tardar meses en encontrarlo mucho mucho tiempo entonces genera el problema a la producción que a lo mejor paradas de algunos sistemas y esto no es como que lo reinicio con el computador y prende estilo sino que esto puede tardar horas también en levantar todos los procesos y que quede todo correctamente funcionando me gustaría haber traído una demo de estas herramientas la verdad pero como les comenté al probar lo que fue a la vez lo intente y no de verdad no tanto y logré eso no a sacarlas de chiquititas pero espero que en el futuro pueda traerles la presentación de cómo

realizamos este sistema de alertas tempranas y presentarles como lo hicimos y cómo fue que desde estamos algunos ya no valía y algunos problemas en darla y esto sería mi presentación muchas gracias a todos